目錄

一、簡介:

1.1、概述:

1.2、原理:

二、隐藏資料、軟體

2.1、簡介:

2.2、卷影基礎指令:

2.3、隐藏檔案

目的:

第一步:

第二步:建立系統還原點

第三步:建立符号連結

第四步:删除符号連結

第五步:運作嵌入程式

2.4、擴充

一、簡介:

1.1、概述:

新版本的Winows 系統, 如Vista 和Windows 7, 都有卷影副本服務(Volume Shadow

Copy Service) 。

卷影副本服務可以備份磁盤卷, 以便在安裝新的軟體、裝置驅動器或其他應用程式導緻系統崩潰時, 可以還原系統。在安裝軟體前, 或其他情景下,系統每隔一段時間儲存一份快照, 時間間隔因系統空閑時間不同而不同。根據經驗, Vista 系統每1~2天儲存一份快照, Windows 7 每7~8 天儲存一次。但需要注意的是, 這個時間間隔還會受軟體安裝和系統空閑時間的影響

1.2、原理:

卷影副本服務并不會存儲檔案的每個版本, 比如VAX/VMS或MAX OS X lion (10.7) 系統。相當于,編輯一份文檔, 并不是儲存每個版本, 系統隻儲存最近一個快照周期内儲存的版本。 此外, 系統也不會備份每 1 份檔案, 它隻備份修改過的。 卷影副本服務會配置設定一部分磁盤空間或硬碟來儲存這些變更資料。

通過 "Panel --. System --> System Protction", 以檢視卷影副本的配置資訊。

(6.3)【PC中資料隐藏】winodws中隐寫:卷影技術(隐藏資料或程式) 選擇 “ System Protction " 檢視系統屬性, “Protection Settings " 區域會顯示之前的卷影副本。 單擊 “ Configure" 按鈕, 可以檢視或修改存儲空間大小。 Vista 系統預設為卷影副本配置設定的最大空間為磁盤空間的15%, Windows 7 為 5%,但是, 可以在 “ Configure Settings" 中詢整空間大小, 為卷影副本配置設定更大的空間。

(6.3)【PC中資料隐藏】winodws中隐寫:卷影技術(隐藏資料或程式) 注意隻有在快照周期内, 修改過的内容才會記錄卷影副本中, 是以系統并不會歸檔所有變更, 而隻是歸檔自上次快照後的差異内容。 是以, 卷影副本服務進行的是增量備份, 類似于伺服器和資料庫的備份政策。卷影副本中可能存在同一個檔案的多個快照, 此外, 當空間不足時, 卷影副本依據先進先出 (First In First Out, FIFO) 原則, 删除最老的備份資料, 以存入新的備份, 還需要特别注意的是卷影副本是隻讀的

(6.3)【PC中資料隐藏】winodws中隐寫:卷影技術(隐藏資料或程式)

二、隐藏資料、軟體

2.1、簡介:

由于很多防病毒工具都不會掃描卷影副本, 是以這裡是個藏匿資料和惡意軟體的好地方。2.2、卷影基礎指令:

在 Vista和Windows 7 中, 管理者使用者 (administrator) 可以在指令行中用 VSSadmin 來管理卷影副本:

輸入vssadmin

Delete Shadows - 删除卷影副本

List Providers - 列出已注冊的卷影副本提供程式

List Shadows - 列出現有卷影副本

List ShadowStorage - 列出卷影副本存儲關聯

List Volumes - 列出可以進行卷影副本處理的卷

List Writers - 列出訂閱的卷影副本寫入程式

Resize ShadowStorage - 重新調整卷影副本存儲關聯的大小

(6.3)【PC中資料隐藏】winodws中隐寫:卷影技術(隐藏資料或程式) 通過“Llist shadowstorage"可以檢視卷影副本的存儲關聯(存儲空間大小)。

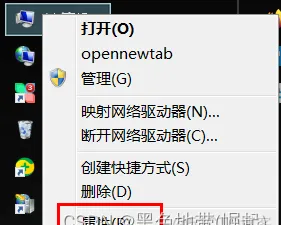

注:要使用管理者身份打開指令提示符

(6.3)【PC中資料隐藏】winodws中隐寫:卷影技術(隐藏資料或程式) 通過“list shadows"選項可以檢視卷影副本,或者不同系統還原點的差異備份,最後一條為最近的備份檔案。

(6.3)【PC中資料隐藏】winodws中隐寫:卷影技術(隐藏資料或程式)

(6.3)【PC中資料隐藏】winodws中隐寫:卷影技術(隐藏資料或程式) 2.3、隐藏檔案

目的:

在卷影副本中建立并隐藏檔案,并脫離檔案系統通路這個檔案。

使用 cmd.exe這個可執行檔案,

(試過win7沒有沙盒)

沙盒(sandbox,又稱沙箱),計算機專業術語,在計算機安全領域中是一種安全機制,為運作中的程式提供的隔離環境。通常是作為一些來源不可信、具破壞力或無法判定程式意圖的程式提供實驗之用。

第一步:

将 cmd.exe 複制到沙盒實驗環境中。

(沙盒在win10有,win7沒有)

C:\sandbox>copy c:\windows\system32\cmd.exeC:\sandbox>dir第二步:建立系統還原點

cmd.exe就是我們要隐藏到卷影副本中的檔案, 現在我們建立一個新的系統還原點, 也就是包含這個新檔案的時間點備份:傳回到 “ System Properties" 頁簽, 選擇 “ Create" 按鈕, 輸入還原點名稱, 單擊 “ Create" 按鈕, 這樣卷影副本就建立好了

(6.3)【PC中資料隐藏】winodws中隐寫:卷影技術(隐藏資料或程式) 下面, 我們确認下新的卷影副本是否建立成功:傳回指令行界面, 用 vssadmin 工具檢視所有卷影副本清單, 可以看到一個新的卷影副本已經建立, 且時間與剛才建立的時間一緻。

(6.3)【PC中資料隐藏】winodws中隐寫:卷影技術(隐藏資料或程式)

(6.3)【PC中資料隐藏】winodws中隐寫:卷影技術(隐藏資料或程式) 可以看到, 指令結果中有一條新資訊, 就是我們剛才建立的還原點。

已經建立了包含 cmd.exe 的卷影副本, 那麼就可以删除原始可執行檔案了。

C:\sandbox> del cmd.exe第三步:建立符号連結

cmd.exe 檔案就僅存在于卷影副本中了, 如果進行低級的驗證分析也可以說在硬碟驅動中, 而且檔案沒有被覆寫。

這樣, 我們就可以通過建立它的符号連結來檢視卷影副本的内容了。首先執行“vssadminlist shadows" ,在指令執行結果中找到并記錄新卷影副本的名稱,本例中為"\\\GLOBALROOT\Device\HarddiskVolumeShadowCopy28"。

然後執行帶有/D選項的mklink指令,為符号連結建立目錄。

注意,卷影副本名稱後面有一個“\" 符号,這是建立符号連結必須的。

符号連結建立好後,驗證下結果:執行列印目錄内容指令,可以看到 "hiddendirectory"符号連結。C:\sandbox>mklink /D hiddendirectory \\?\GLOBALROOT\Device\HarddiskVolumeShadowCopy28\切換到“hiddendirectory"目錄,然後執行列印目錄内容指令,就可以通過符号連結檢視卷影副本的内容。此外,我們還可以通過檢視目錄内容确認cmd.exe檔案是否包含在卷影副本中。C:\sandbox>dirC:\sandbox>cd hiddendirectory C:\sandbox\hiddendirectory>dir第四步:删除符号連結

既然我們的目标隻是簡單地确認卷影副本中是否存在“cmd.exe"檔案,确認完後就可以通過删除“hiddendirectory"目錄來删除符号連結了。C:\sandbox>rmdir hiddendirectory第五步:運作嵌入程式

嵌入的"cmd.exe"檔案在檔案系統中不可見,但是卻可以訪間并可執行一通過WMIC運作這個可執行檔案。請注意,執行WMIC指令時,應使用“.”而不是"?”。C:\sandbox>wmic process call create \\.\GLDBALROOT\Device\HarddiskVolume Shadow copy28\sandbox\cmd.exeWMIC 指令可調用 cmd.exe, 執行後, 系統會彈出一個 cmd.exe 的 Windows 指令行視窗。

通過上述執行個體, 我們可以證明卷影副本是可以用于隐藏檔案的, 如果被隐藏的檔案是可執行的, 則可以通過 WMIC 來運作卷影副本中的程式, 而不需要這個檔案的符号連結。此外, 大多數防病毒和防惡意軟體産品都不會掃描卷影副本, 是以在卷影副本中隐藏惡意軟體和其他相關僞造檔案是個不錯的選擇。 需要特别注意的是, 卷影副本并不是永久性的, 因為存儲空間的限制而存儲了新的系統還原點, 它遲早會被清理掉以存儲更新的系統還原點。 然而, 标準個人計算機的卷影副本至少是可以保留 6 個月的, 惡意軟體要發起攻擊施展其破壞力, 時間已經足夠充裕了。

2.4、擴充

Tim Toms 和Mark Baggett 在 Hack3rcon 第二次會議e中釋出了一個叫 vssown.vbs 的工

具, 通過它可以浏覽并操縱卷影副本, 比如, 你可以用 vssown.vbs 來建立并删除卷影副本。

重要的是, 我們還可以通過遠端 shell 腳本來運作這個工具, 并通過此工具對卷影副本執行相關操作指令。 如果在一個被感染的計算機上, 把它和惡意代碼綁定是相當隐蔽的, 一般很難檢測到。c:\sandbox>cscript vssown.vbs