上傳漏洞的介紹

上傳檔案是一種常見的功能,因為它有助于提高業務效率,比如企業的OA系統,允許使用者長傳圖檔,視訊,頭像和許多其他類型的檔案。然而向使用者提供的功能越多,web應用收到的攻擊的風險就越大。

為什麼檔案上傳存在漏洞以及上傳漏洞的危害

上傳檔案時,如果服務端代碼未對用戶端上傳的檔案進行嚴格的驗證和過濾,就容易造成可以上傳任意檔案的情況,包括上傳腳本檔案(asp,aspx,php,jsp等格式的檔案)

危害:

非法使用者可以利用上傳的惡意腳本檔案控制整個網站,甚至控制伺服器,這個惡意的腳本檔案又被稱為webshell,也可以就吧webshell腳本稱為一種網頁後門,webshell腳本具有非常強大的功能,比如檢視伺服器目錄、伺服器中的檔案,執行系統指令等。

上傳漏洞js繞過

前台驗證

字尾繞過

apache解析順序或者上傳phtml等字尾的檔案

檔案類型繞過

驗證類型直接修改type

驗證圖檔大小的生成圖檔碼(C32sm)

截斷繞過

條件:

php版本必須小于5.3.4

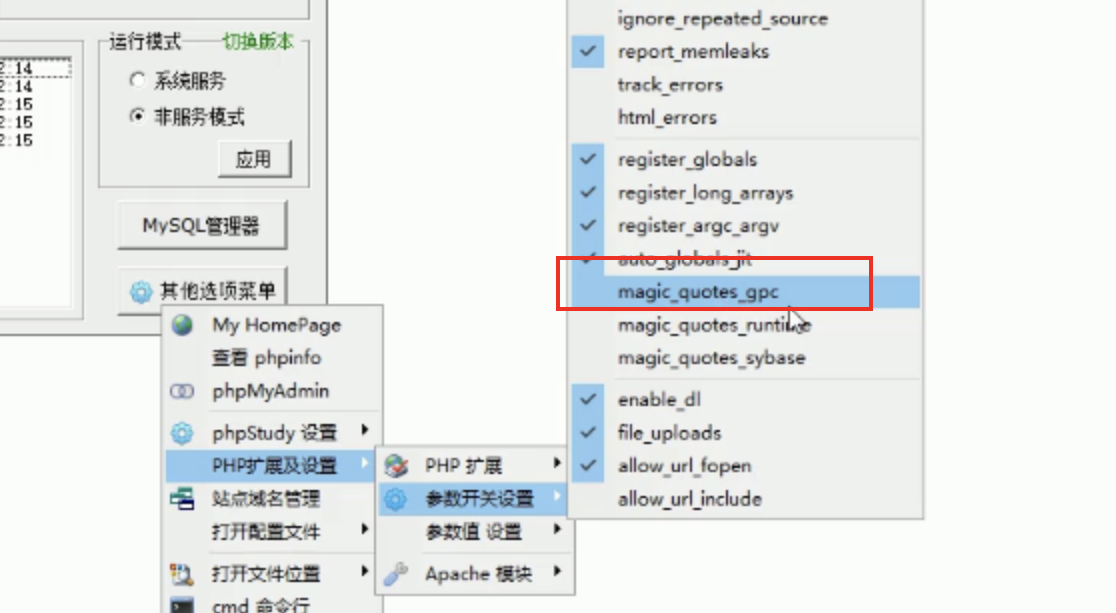

magic_quotes_gpc必須是關閉狀态

原理:

空格替換為%00

00是結束符

漏洞原因: