在看計算機網絡的時候配合着wireshark來實際感受一下各層次的協定會有更直覺的感受,下面的一些知識點是熟練運用wireshark所必備的,我也是邊學習邊使用邊記錄,會長期更新。

第一部分 基礎介紹

1、wireshark是捕獲機器上的某一塊網卡的網絡包,當你的機器上有多塊網卡的時候,你需要選擇一個網卡。

2、為了安全考慮,wireshark隻能檢視封包,而不能修改封包的内容,或者發送封包。

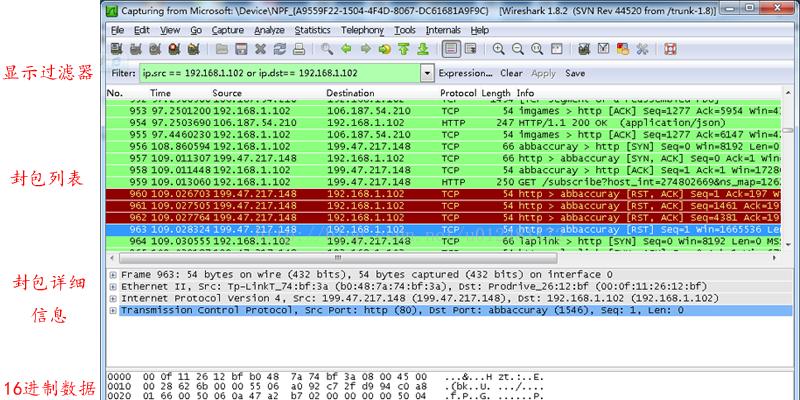

3、主界面如下:

主界面共分四個層次,下面對每一層進行講解,尤其是封包詳細資訊:

(1)顯示過濾:稍後會對過濾規則進行詳細介紹

(2) 封包清單:封包清單的面闆中顯示,編号,時間戳,源位址,目标位址,協定,長度,以及封包資訊。 可以看到不同的協定用了不同的顔色顯示。

(3) 封包詳細資訊,展開後的界面如下所示:

第二部分 過濾規則

1.過 濾IP,如來源IP或者目标IP等于某個IP

例子:

ip.src eq 192.168.1.107 or ip.dst eq 192.168.1.107

或者

ip.addr eq 192.168.1.107

2.過濾端 口

例子:

tcp.port eq 80 // 不管端口是來源的還是目标的都顯示

tcp.port == 80

tcp.port eq 2722

tcp.port eq 80 or udp.port eq 80

tcp.dstport == 80 // 隻顯tcp協定的目标端口80

tcp.srcport == 80 // 隻顯tcp協定的來源端口80

udp.port eq 15000

過濾端口範圍

tcp.port >= 1 and tcp.port <=80

3.過 濾協定

例子:

tcp

udp

arp

icmp

http

smtp

ftp

dns

msnms

ip

ssl

oicq

bootp

等 等

排除arp包,如!arp

或者 not arp

4.過 濾MAC

太以網頭過濾

eth.dst == A0:00:00:04:C5:84 //過濾目 标mac

eth.src eq A0:00:00:04:C5:84 //過 濾來源mac

eth.dst==A0:00:00:04:C5:84

eth.dst==A0-00-00-04-C5-84

eth.addr eq A0:00:00:04:C5:84 //過濾來 源MAC和目标MAC都等于A0:00:00:04:C5:84的

less than 小于 < lt

小于等于 le

等 于 eq

大于 gt

大于等于 ge

不等 ne

5.包長度過 濾

例子:

udp.length == 26 這個長度是指udp本身固定長度8加上udp下面那塊資料包之和

tcp.len >= 7 指的是ip資料包(tcp下面那塊資料),不包括tcp本身

ip.len == 94 除了以太網頭固定長度14,其它都算是ip.len,即從ip本身到最後

frame.len == 119 整個資料包長度,從eth開始到最後

eth ---> ip or arp ---> tcp or udp---> da ta

6.http 模式過濾

例子:

http.request.method == "GET"

http.request.method == "POST"

http.request.uri == "/img/logo-edu.gif"

http contains "GET"

http contains "HTTP/1."

// GET包

http.request.method == "GET" &&http contains "Host: "

http.request.method == "GET" &&http contains "User-Agent: "

// POST包

http.request.method == "POST" &&http contains "Host: "

http.request.method == "POST" &&http contains "User-Agent: "

// 響應包

http contains "HTTP/1.1 200 OK" &&http contains "Content-Type: "

http contains "HTTP/1.0 200 OK" &&http contains "Content-Type: "

一 定包含如下

Content-Type:

7.TCP參數過 濾

tcp.flags 顯示包含TCP标志的封包。

tcp.flags.syn == 0x02 顯示包含TCP SYN标志的封包。

tcp.window_size == 0 &&tcp.flags.reset != 1

8.過濾内容

tcp[20] 表示從20開始,取1個字元

tcp[20:]表示從20開始,取1個字元以上

tcp[20:8]表示從20開始,取8個字元

tcp[offset,n]

udp[8:3]==81:60:03 // 偏移8個bytes,再取3個數,是否與==後面的資料相等?

udp[8:1]==32 如果我猜的沒有錯的話,應該是udp[offset:截取個數]=nValue

eth.addr[0:3]==00:06:5B

例 子:

判斷upd下面那塊資料包前三個是否等于0x20 0x21 0x22

我們都知道udp固定長度為8

udp[8:3]==20:21:22

判 斷tcp那塊資料包前三個是否等于0x20 0x21 0x22

tcp一般情況下,長度為20,但也有不是20的時候

tcp[8:3]==20:21:22

如 果想得到最準确的,應該先知道tcp長度

matches(比對)和contains(包含某字元串)文法

ip.src==192.168.1.107 and udp[8:5] matches"\\x02\\x12\\x21\\x00\\x22"

ip.src==192.168.1.107 and udp contains 02:12:21:00:22

ip.src==192.168.1.107 and tcp contains "GET"

udp contains 7c:7c:7d:7d比對payload中含有0x7c7c7d7d的UDP資料包,不一定是從第一位元組比對。

例子:

得到本地qq登陸資料包(判斷條 件是第一個包==0x02,第四和第五個包等于0x00x22,最後一個包等于0x03)

0x02 xx xx 0x00 0x22 ... 0x03

正确

oicq and udp[8:] matches"^\\x02[\\x00-\\xff][\\x00-\\xff]\\x00\\x22[\\x00-\\xff]+\\x03$"

oicq and udp[8:] matches"^\\x02[\\x00-\\xff]{2}\\x00\\x22[\\x00-\\xff]+\\x03$" // 登陸包

oicq and (udp[8:] matches "^\\x02[\\x00-\\xff]{2}\\x03$" or tcp[8:]matches "^\\x02[\\x00-\\xff]{2}\\x03$")

oicq and (udp[8:] matches"^\\x02[\\x00-\\xff]{2}\\x00\\x22[\\x00-\\xff]+\\x03$" or tcp[20:]matches"^\\x02[\\x00-\\xff]{2}\\x00\\x22[\\x00-\\xff]+\\x03$")

不 單單是00:22才有QQ号碼,其它的包也有,要滿足下面條件(tcp也有,但沒有做):

oicq and udp[8:] matches "^\\x02[\\x00-\\xff]+\\x03$" and!(udp[11:2]==00:00) and !(udp[11:2]==00:80)

oicq and udp[8:] matches "^\\x02[\\x00-\\xff]+\\x03$" and!(udp[11:2]==00:00) and !(udp[15:4]==00:00:00:00)

說明:

udp[15:4]==00:00:00:00 表示QQ号碼為空

udp[11:2]==00:00 表示指令編号為00:00

udp[11:2]==00:80 表示指令編号為00:80

當指令編号為00:80時,QQ号碼為 00:00:00:00

得到msn登陸成功賬号(判斷條件是"USR 7 OK",即前三個等于USR,再通過兩個0x20,就到OK,OK後面是一個字元0x20,後面就是mail了)

USR xx OK [email protected]

正确

msnms and tcp and ip.addr==192.168.1.107 and tcp[20:] matches"^USR\\x20[\\x30-\\x39]+\\x20OK\\x20[\\x00-\\xff]+"

9.dns 模式過濾

10.DHCP

以 尋找僞造DHCP伺服器為例,介紹Wireshark的用法。在顯 示過濾器中加入過 濾規則,

顯示所有非來自DHCP伺服器并且bootp.type==0x02(Offer/Ack)的資訊:

bootp.type==0x02 and not ip.src==192.168.1.1

11.msn

msnms && tcp[23:1] == 20 //第四個是0x20的msn資料包

msnms && tcp[20:1]>= 41 && tcp[20:1]<= 5A && tcp[21:1]>= 41 && tcp[21:1]<= 5A && tcp[22:1]>= 41 && tcp[22:1]<= 5A

msnms && tcp[20:3]=="USR" //找到指令編碼是USR的資料包

msnms && tcp[20:3]=="MSG" //找到指令編碼是MSG的資料包

tcp.port == 1863 || tcp.port == 80

如何判斷資料包是含 有指令編碼的MSN資料包?

1)端口為1863或者80,如:tcp.port == 1863 || tcp.port == 80

2) 資料這段前三個是大寫字母,如:

tcp[20:1] >= 41 &&tcp[20:1] <= 5A &&tcp[21:1] >= 41 &&tcp[21:1] <= 5A &&tcp[22:1] >= 41 &&tcp[22:1] <= 5A

3)第四個為0x20,如:tcp[23:1] == 20

4)msn是屬于TCP協定的,如 tcp