研究飛豬旅行HTML5端sign簽名過程,以複刻sign簽名過程為手段,以查詢酒店價格為目标,以學習技術要點、思路以及如何防範為宗旨,展開對飛豬H5端API接口sign簽名的研究。

免責聲明

本文章所提到的技術僅用于學習用途,禁止使用本文章的任何技術進行發起網絡攻擊、非法利用等網絡犯罪行為,一切資訊禁止用于任何非法用途。若讀者利用文章所提到的技術實施違法犯罪行為,其責任一概由讀者自行承擔,與作者無關。

0x01 前言

0x02 尋突破口

捕獲目标API請求資料包

使用浏覽器

F12開發者工具

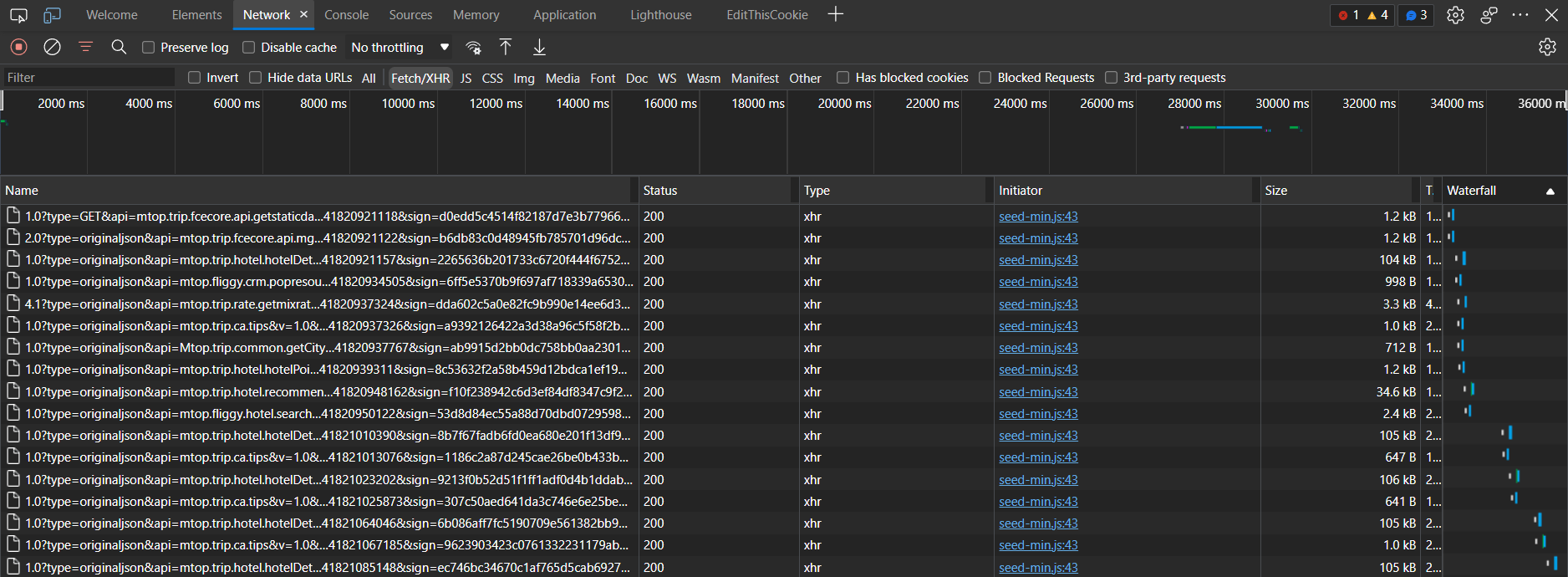

開啟裝置模拟器模式,通路酒店搜尋頁面,随便搜尋一家酒店并進入酒店的詳情頁面,詳情頁面請求将全部被捕獲于開發者工具的

NetWork(網絡)

頁籤中。

使用

Ctrl+F

查找頁面中對應價格的數字,定位到請求資料包位置。

分析資料包Payload

除了sign簽名的一串看似md5密文但實際上又不是md5密文的字段以外,其他字段都很好了解。但如果除了sign簽名字段以外的其他字段修改後,sign簽名也必須跟着改動,并且是以一個

固定的加密規則

進行運算後得出來的sign簽名字元串,故當務之急需要找到sign簽名的位置并把它運算的函數複刻下來,驗證加密函數的可用性。

| 字段 | 值 | 盲猜意義 |

|---|---|---|

| type | originaljson | 應該是指請求源類型是json |

| api | mtop.trip.hotel.hotelDetail | 告訴伺服器需要調用的api服務 |

| v | 1.0 | API協定版本 |

| params | [object Object] | 不懂,估計是傳值的時候把整個對象傳給params了 |

| ttid | 201300@travel_h5_3.1.0 | 應該也是api所屬版本号 |

| appKey | 12574478 | 顧名思義,具體用處可以檢視淘寶的API開放文檔 |

| t | 1641821310356 | 時間戳 |

| sign | bb6db2ea281d6422409d820d8223147 | 經過一系列加密後的 |

| data(BODY) | 一大串JSON文本 | 這就是真正要傳的請求資料文本 |

定位sign簽名位置

需要找到sign簽名的運算函數,首先得找到sign簽名字元串在哪裡賦的值。定位某個請求參數指派的方法有很多種,有做hook的、有Ctrl+Shift+F的、有用XHR斷點的,等等非常多的方法,而且有一些複雜的網站往往需要将這些方法組合使用才能找到某個參數的指派位置,而在本項目,直接使用

Ctrl+Shift+F大法

即可。

嘗試使用Ctrl+Shift+F大法

解決問題是一件成本效益很高的事情,前提是你需要猜測網站js源代碼參數組合邏輯背後的過程。

本項目例子:URL的sign簽名參數,可猜測網站js源代碼拼接該參數時使用了

、"&sign="

"sign="

"sign"

。

!!此方法不一定适用于任何網站,若js源碼混淆嚴重,失去了字元串原本的意義,則無法使用該方法查找(往後若有項目可示範其他搜尋方法)

現在,嘗試使用全局搜尋

"sign="

字元串,馬上能定位到可疑的sign簽名指派的代碼語句。

可以看到有三條疑似給sign簽名指派的三個js檔案,這時候需要根據逆向經驗去猜測源碼應該會使用哪個去進行sign簽名的指派和加密。但如果沒有逆向經驗的判斷,也可以對搜尋出來的三個js檔案可疑的代碼段進行同時斷點,逐個檢視分析。

其實可以在

Network(網絡)

頁籤的請求項中檢視

Initiator

裡的

Request call stack

,往往最後出現最多次的js檔案,即是請求加密所執行的js檔案。在這裡,出現最多次的是

seed-min.js

檔案,我們鎖定它,然後進行代碼段的斷點。

在8548行做一個斷點,重新重新整理頁面,讓前端重新請求一個資料包并把它斷點截獲。

0x03 順藤摸瓜尋加密入口

斷點被捕獲後,在

Sources(源)

頁籤中,檢視被斷點後時的

Scope(本地變量)

和

CallStack(調用棧)

,通過這兩個資訊順藤摸瓜到加密函數的入口處。

顯然,這裡的變量

e

就是我們要找的sign簽名字元串,于是我們從這裡開始順藤摸瓜,找到加密入口的地方。

分析方法 y(i.data, m, S.a, v)

y(i.data, m, S.a, v)

以下代碼段很顯然,變量

e

是由方法

y(i.data, m, S.a, v)

運算以後得來的,是以我們得進入y的函數内部。

y(i.data, m, S.a, v).then((function(e) {

d.push("sign=" + e),

n({

originPath: f,

search: d

})

}))

把光标放在方法名上,會顯示方法所在位置,點選可以進入到對應的方法的定義位置。

方法

y(e, t, n, r)

内仍然幾個值得斷點檢視的方法

_(n)

、方法

d([n, t, r, e].join("&"))

以及變量

n

_(n)

_(n)

顯然該方法是用來擷取cookies内的

_m_h5_tk

的值,并且執行方法

v(n)

,将

_m_h5_tk

的值用下劃線

"_"

分割,取左邊部分。

d([n, t, r, e].join("&"))

d([n, t, r, e].join("&"))

通過對方法

d([n, t, r, e].join("&"))

處的斷點,檢視以下4個變量的值。

| 參數名 | 解釋 | |

|---|---|---|

| n | af5ea7aa071afc99d96745743d3634d0 | |

| 1641959319288 | ||

| r | ||

| e | | 真正要傳的請求資料文本 |

.join("&")

将四個變量的值用

"&"

連接配接在一起,傳送給方法

d()

使用單步執行進入方法

d()

内部,發現其傳參變量為

e

,其内容為:

"af5ea7aa071afc99d96745743d3634d0&1641959319288&12574478&{"_fli_newpage":"1","hid":"0","adultNum":2,"shid":1002342 ....

由于篇幅問題,不将變量

的值全部展開檢視,但可以發現,确實是由以上表格的四個值用e

拼接起來的。"&"

// 方法d()的内部

d = (r = function(e, t) {

return e << t | e >>> 32 - t

}

,

i = function(e, t) {

var n, r, i, o, a;

return i = 2147483648 & e,

o = 2147483648 & t,

a = (1073741823 & e) + (1073741823 & t),

(n = 1073741824 & e) & (r = 1073741824 & t) ? 2147483648 ^ a ^ i ^ o : n | r ? 1073741824 & a ? 3221225472 ^ a ^ i ^ o : 1073741824 ^ a ^ i ^ o : a ^ i ^ o

}

,

o = function(e, t, n, o, a, s, c) {

return e = i(e, i(i(function(e, t, n) {

return e & t | ~e & n

}(t, n, o), a), c)),

i(r(e, s), t)

}

,

a = function(e, t, n, o, a, s, c) {

return e = i(e, i(i(function(e, t, n) {

return e & n | t & ~n

}(t, n, o), a), c)),

i(r(e, s), t)

}

,

s = function(e, t, n, o, a, s, c) {

return e = i(e, i(i(function(e, t, n) {

return e ^ t ^ n

}(t, n, o), a), c)),

i(r(e, s), t)

}

,

c = function(e, t, n, o, a, s, c) {

return e = i(e, i(i(function(e, t, n) {

return t ^ (e | ~n)

}(t, n, o), a), c)),

i(r(e, s), t)

}

,

u = function(e) {

var t, n = "", r = "";

for (t = 0; t <= 3; t++)

n += (r = "0" + (e >>> 8 * t & 255).toString(16)).substr(r.length - 2, 2);

return n

}

,

function(e) {

var t, n, r, l, p, f, d, h, g, m;

for (e = function(e) {

e = e.replace(/\r\n/g, "\n");

for (var t = "", n = 0; n < e.length; n++) {

var r = e.charCodeAt(n);

r < 128 ? t += String.fromCharCode(r) : r > 127 && r < 2048 ? (t += String.fromCharCode(r >> 6 | 192),

t += String.fromCharCode(63 & r | 128)) : (t += String.fromCharCode(r >> 12 | 224),

t += String.fromCharCode(r >> 6 & 63 | 128),

t += String.fromCharCode(63 & r | 128))

}

return t

}(e),

t = function(e) {

for (var t, n = e.length, r = n + 8, i = 16 * ((r - r % 64) / 64 + 1), o = new Array(i - 1), a = 0, s = 0; s < n; )

a = s % 4 * 8,

o[t = (s - s % 4) / 4] = o[t] | e.charCodeAt(s) << a,

s++;

return a = s % 4 * 8,

o[t = (s - s % 4) / 4] = o[t] | 128 << a,

o[i - 2] = n << 3,

o[i - 1] = n >>> 29,

o

}(e),

d = 1732584193,

h = 4023233417,

g = 2562383102,

m = 271733878,

n = 0; n < t.length; n += 16)

r = d,

l = h,

p = g,

f = m,

d = o(d, h, g, m, t[n + 0], 7, 3614090360),

m = o(m, d, h, g, t[n + 1], 12, 3905402710),

g = o(g, m, d, h, t[n + 2], 17, 606105819),

h = o(h, g, m, d, t[n + 3], 22, 3250441966),

d = o(d, h, g, m, t[n + 4], 7, 4118548399),

m = o(m, d, h, g, t[n + 5], 12, 1200080426),

g = o(g, m, d, h, t[n + 6], 17, 2821735955),

h = o(h, g, m, d, t[n + 7], 22, 4249261313),

d = o(d, h, g, m, t[n + 8], 7, 1770035416),

m = o(m, d, h, g, t[n + 9], 12, 2336552879),

g = o(g, m, d, h, t[n + 10], 17, 4294925233),

h = o(h, g, m, d, t[n + 11], 22, 2304563134),

d = o(d, h, g, m, t[n + 12], 7, 1804603682),

m = o(m, d, h, g, t[n + 13], 12, 4254626195),

g = o(g, m, d, h, t[n + 14], 17, 2792965006),

h = o(h, g, m, d, t[n + 15], 22, 1236535329),

d = a(d, h, g, m, t[n + 1], 5, 4129170786),

m = a(m, d, h, g, t[n + 6], 9, 3225465664),

g = a(g, m, d, h, t[n + 11], 14, 643717713),

h = a(h, g, m, d, t[n + 0], 20, 3921069994),

d = a(d, h, g, m, t[n + 5], 5, 3593408605),

m = a(m, d, h, g, t[n + 10], 9, 38016083),

g = a(g, m, d, h, t[n + 15], 14, 3634488961),

h = a(h, g, m, d, t[n + 4], 20, 3889429448),

d = a(d, h, g, m, t[n + 9], 5, 568446438),

m = a(m, d, h, g, t[n + 14], 9, 3275163606),

g = a(g, m, d, h, t[n + 3], 14, 4107603335),

h = a(h, g, m, d, t[n + 8], 20, 1163531501),

d = a(d, h, g, m, t[n + 13], 5, 2850285829),

m = a(m, d, h, g, t[n + 2], 9, 4243563512),

g = a(g, m, d, h, t[n + 7], 14, 1735328473),

h = a(h, g, m, d, t[n + 12], 20, 2368359562),

d = s(d, h, g, m, t[n + 5], 4, 4294588738),

m = s(m, d, h, g, t[n + 8], 11, 2272392833),

g = s(g, m, d, h, t[n + 11], 16, 1839030562),

h = s(h, g, m, d, t[n + 14], 23, 4259657740),

d = s(d, h, g, m, t[n + 1], 4, 2763975236),

m = s(m, d, h, g, t[n + 4], 11, 1272893353),

g = s(g, m, d, h, t[n + 7], 16, 4139469664),

h = s(h, g, m, d, t[n + 10], 23, 3200236656),

d = s(d, h, g, m, t[n + 13], 4, 681279174),

m = s(m, d, h, g, t[n + 0], 11, 3936430074),

g = s(g, m, d, h, t[n + 3], 16, 3572445317),

h = s(h, g, m, d, t[n + 6], 23, 76029189),

d = s(d, h, g, m, t[n + 9], 4, 3654602809),

m = s(m, d, h, g, t[n + 12], 11, 3873151461),

g = s(g, m, d, h, t[n + 15], 16, 530742520),

h = s(h, g, m, d, t[n + 2], 23, 3299628645),

d = c(d, h, g, m, t[n + 0], 6, 4096336452),

m = c(m, d, h, g, t[n + 7], 10, 1126891415),

g = c(g, m, d, h, t[n + 14], 15, 2878612391),

h = c(h, g, m, d, t[n + 5], 21, 4237533241),

d = c(d, h, g, m, t[n + 12], 6, 1700485571),

m = c(m, d, h, g, t[n + 3], 10, 2399980690),

g = c(g, m, d, h, t[n + 10], 15, 4293915773),

h = c(h, g, m, d, t[n + 1], 21, 2240044497),

d = c(d, h, g, m, t[n + 8], 6, 1873313359),

m = c(m, d, h, g, t[n + 15], 10, 4264355552),

g = c(g, m, d, h, t[n + 6], 15, 2734768916),

h = c(h, g, m, d, t[n + 13], 21, 1309151649),

d = c(d, h, g, m, t[n + 4], 6, 4149444226),

m = c(m, d, h, g, t[n + 11], 10, 3174756917),

g = c(g, m, d, h, t[n + 2], 15, 718787259),

h = c(h, g, m, d, t[n + 9], 21, 3951481745),

d = i(d, r),

h = i(h, l),

g = i(g, p),

m = i(m, f);

return (u(d) + u(h) + u(g) + u(m)).toLowerCase()

})

至此,加密入口已暴露出來了,即方法

d

0x04 驗證加密方法可用性

sign簽名方法已經拿到手,接下來當然是要驗證它是否可用。

在

Sources(源代碼)

頁籤左側的

Snippets(代碼片段)

Tab頁中新增一個代碼片段,将sign簽名方法複制到裡面将其儲存,并且複制将4個關鍵參數傳入到方法中,然後點選

運作(Ctrl+Enter)

重新發送一個請求,然後将H5端真實發送的四個參數的值分别複制到自定義參數中,檢視H5端生成的sign值是否與自己建立的代碼片段運作的值是一緻的,若是一緻的則表示該sign簽名函數可被使用。

可以看見飛豬H5端産生的sign值與自定義産生的sign值是一緻的,都是

fd232f8836d8713c277215d71f43820c

,說明我們找到的sign簽名加密函數是正确的。

0x05 作者的一些話

該篇講述如何使用浏覽器

F12開發者工具

對一個加密函數的定位與尋找思路,作者強烈反對大家使用該技術進行實質性地爬蟲以及其他形式的利用。

請時刻牢記:誰把法律當兒戲,誰就必然亡于法律。