Linux 系統是一個多使用者多任務的分時作業系統,任何一個要使用系統資源的使用者,都必須首先向系統管理者申請一個賬号,然後以這個賬号的身份進入系統。使用者的賬号一方面可以幫助系統管理者對使用系統的使用者進行跟蹤,并控制他們對系統資源的通路;另一方面也可以幫助使用者組織檔案,并為使用者提供安全性保護。每個使用者賬号都擁有一個惟一的使用者名和各自的密碼。使用者在登入時鍵入正确的使用者名和密碼後,就能夠進入系統和自己的主目錄。

實作使用者賬号的管理,要完成的工作主要有如下幾個方面:

· 使用者賬号的添加、删除與修改。

· 使用者密碼的管理。

· 使用者組的管理。

注:此說明适用于Debian、Redhat、suse、Ubuntu、Fedora等衆多linux系統,并對多少位沒有差別。

使用者分類:

- 超級使用者 UID=0 root

- 普通使用者 UID500起。由超級使用者或者具有超級使用者權限的使用者建立的使用者

- 虛拟使用者 UID 1-499 存在滿足檔案或服務啟動的需要。一般不能登入系統,隻是傀儡

使用者關聯的四個檔案:/etc/passwd /etc/shadow /etc/group /etc/gshadow

一、管理使用者指令彙總:

| 指令 | 注釋說明 |

| useradd | 同adduser指令,執行此指令可在系統中添加使用者 |

| userdel | 删除使用者及相關使用者的配置檔案 |

| passwd | 為使用者設定密碼。更改/etc/shadow |

| chage | 修改使用者密碼有效期限。管理/etc/shadow |

| usermod | 修改使用者指令,可以通過usermod來修改登入名,使用者的家目錄等等 |

| id | 檢視使用者的UID , GID及所歸屬的使用者組 |

| su | 使用者角色切換指令 |

| sudo | sudo是通過另一個使用者來執行指令,su是使用者來切換使用者,然後通過切換到的使用者來完成相應的任務,但sudo能在指令後面直接接指令執行,如:sudo ls /root,不需要root密碼就可以執行隻有root才能執行相應的指令或具備的目錄權限;這個權限需要通過visudo指令或編輯/etc/sudoers來實作 |

| visudo | visudo配置sudo權限的編輯指令;也可以不用這個指令,直接用vi來編輯/etc/sudoers實作。但推薦用visudo來操作(會自動檢查文法) |

其它與使用者管理相關的指令,可了解,但不要深入研究!掌握重點即可!

二、/etc/skel 目錄

[root@gin ~]# ll -a /etc/skel

total 20

drwxr-xr-x. 2 root root 4096 May 25 02:54 .

drwxr-xr-x. 81 root root 4096 Oct 9 09:07 ..

-rw-r--r--. 1 root root 18 Oct 16 2014 .bash_logout

-rw-r--r--. 1 root root 176 Oct 16 2014 .bash_profile

-rw-r--r--. 1 root root 124 Oct 16 2014 .bashrc

作用:/etc/skel 目錄是用來存放新使用者配置檔案的目錄,當我們添加新使用者時,這個目錄下的所有檔案會自動被複制到新添加的使用者的家目錄下;預設情況下/etc/skel 目錄下的所有檔案都是隐藏檔案(以點開頭的檔案);通過修改,添加,删除/etc/skel目錄下的檔案,我們可為新建立的使用者提供統一的,标準的,初始化使用者環境。

企業面試題:當建立了一個使用者,該使用者登入時出現如下提示:請問是什麼原因?如何解決?

[root@gin ~]# su - gin

-bash-4.1$

-bash-4.1$

解答:出現這種情況的原因是環境變量有問題,解決方案就是拷貝/etc/skel目錄下以bash開頭的檔案到目前使用者的家目錄即可!

[root@centos home]# mkdir /home/gin

[root@centos home]# cp -a /etc/skel/.bash* ./gin

[root@centos home]# chmod -R 700 gin

[root@centos home]# chown gin:gin -R gin

三、/etc/login.defs配置檔案

/etc/login.defs 是設定使用者帳号限制的檔案。該檔案裡的配置對root使用者無效。

如果/etc/shadow檔案裡有相同的選項,則以/etc/shadow裡的設定為準,也就是說/etc/shadow的配置優先級高于/etc/login.defs

# *REQUIRED* required

# Directory where mailboxes reside, _or_ name of file, relative to the

# home directory. If you _do_ define both, MAIL_DIR takes precedence.

# QMAIL_DIR is for Qmail

#

#QMAIL_DIR Maildir

MAIL_DIR /var/spool/mail

#建立使用者時,要在目錄/var/spool/mail中建立一個使用者mail檔案

#MAIL_FILE .mail

# Password aging controls:

#

# PASS_MAX_DAYS Maximum number of days a password may be used.

# PASS_MIN_DAYS Minimum number of days allowed between password changes.

# PASS_MIN_LEN Minimum acceptable password length.

# PASS_WARN_AGE Number of days warning given before a password expires.

#

PASS_MAX_DAYS 99999

#密碼最大有效期

PASS_MIN_DAYS 0

#兩次修改密碼的最小間隔時間

PASS_MIN_LEN 5

#密碼最小長度,對于root無效

PASS_WARN_AGE 7

#密碼過期前多少天開始提示

#

# Min/max values for automatic uid selection in useradd

#建立使用者時不指定UID的話自動UID的範圍

UID_MIN 500

#使用者ID的最小值

UID_MAX 60000

#使用者ID的最大值

#

# Min/max values for automatic gid selection in groupadd

#自動組ID的範圍

GID_MIN 500

#組ID的最小值

GID_MAX 60000

#組ID的最大值

#

# If defined, this command is run when removing a user.

# It should remove any at/cron/print jobs etc. owned by

# the user to be removed (passed as the first argument).

#

#USERDEL_CMD /usr/sbin/userdel_local

#當删除使用者的時候執行的腳本

#

# If useradd should create home directories for users by default

# On RH systems, we do. This option is overridden with the -m flag on

# useradd command line.

#

CREATE_HOME yes

#使用useradd的時候是夠建立使用者目錄

# The permission mask is initialized to this value. If not specified,

# the permission mask will be initialized to 022.

UMASK 077

# This enables userdel to remove user groups if no members exist.

#

USERGROUPS_ENAB yes

#用MD5加密密碼

為什麼建立使用者時會從該目錄下拷貝檔案到使用者家目錄呢?因為有/etc/default/useradd檔案的存在!~

四、/etc/default/useradd 檔案

/etc/default/useradd 檔案是在使用useradd添加使用者時的一個需要調用的一個預設的配置檔案,可以使用“useradd -D”參數,這樣的指令格式來修改檔案裡的内容。該檔案的内容如下:

[root@gin gin]# cat /etc/default/useradd

# useradd defaults file

GROUP=100 ## 表示 使用者組ID (依賴于/etc/login.defs的USERGROUPS_ENAB參數,如果為no,則由此處控制)

HOME=/home ## 把使用者家目錄建在/home中

INACTIVE=-1 ## 是否啟用賬号過期停權,-1表示不啟用

EXPIRE= ## 賬号是否啟用過期設定 無表示不啟用

SHELL=/bin/bash ## 賬号使用shell種類

SKEL=/etc/skel ## 配置新使用者目錄的預設檔案存放路徑

CREATE_MAIL_SPOOL=yes ## 是否建立郵箱緩存 yes表示建立

如:修改EXPIRE的值為2015/06/10:

[root@Gin scripts]# useradd -D -e 2015/06/10

[root@Gin scripts]# cat /etc/default/useradd

# useradd defaults file

GROUP=100

HOME=/home

INACTIVE=-1

EXPIRE=2015/06/10

SHELL=/bin/bash

SKEL=/etc/skel

CREATE_MAIL_SPOOL=yes 五、Linux系統使用者賬号的管理

使用者賬号的管理工作主要涉及到使用者賬号的添加、修改和删除。添加使用者賬号就是在系統中建立一個新賬号,然後為新賬号配置設定使用者号、使用者組、主目錄和登入Shell等資源。剛添加的賬号是被鎖定的,無法使用。

useradd指令修改的檔案:/etc/passwd , /etc/shadow , /etc/group , /etc/gshadow

控制useradd指令預設行為的檔案:/etc/default/useradd , /etc/login.defs

1、添加新的使用者賬号

當使用useradd指令不加參數選項,後面直接跟所添加的使用者名時,系統首先會讀取配置檔案/etc/login.defs and /etc/default/useradd中的定義的參數或規則,根據設定的規則添加使用者,同時會向/etc/passwd and /etc/group檔案添加建立使用者和使用者組記錄。

當然/etc/passwd and /etc/group的加密資訊檔案/etc/shadow and /etc/gshadow也會同步生成記錄,同時系統還會根據/etc/default/useradd檔案中所配置的資訊建立使用者的家目錄,并複制/etc/skel中的所有檔案(包括隐藏的環境配置檔案)到新使用者的家目錄中。

添加新使用者帳号使用useradd指令,其文法及選項如下:

useradd 選項 使用者名

-c comment 指定一段注釋性描述。

-d 目錄 指定使用者主目錄,如果此目錄不存在,則同時使用-m選項,可以建立主目錄。

-g 使用者組 指定使用者所屬的使用者組。

-G 使用者組,使用者組 指定使用者所屬的附加組。

-s Shell檔案 指定使用者的登入Shell。

-u 使用者号 指定使用者的使用者号,如果同時有-o選項,則可以重複使用其他使用者的辨別号。

-e expire_date 賬号終止日期,日期的指定格式為 MM/DD/YY

-f inactive_days 賬号過期幾日後永久停權。當值為0時賬号則立刻停權。為-1時則關閉此功能,預設值為-1

-m 自動建立使用者的登入目錄。

-M 不要自動建立使用者的登入目錄。

-n 取消建立以使用者名稱為名的群組。

-r 建立系統賬戶

例1:-d , -m參數的使用

# useradd –d /home/olcs -m sam

此指令建立了一個使用者sam,

其中-d和-m選項用來為登入名sam産生一個主目錄/home/olcs(/home為預設的使用者主目錄所在的父目錄)。

例2:-s , -G參數的使用

# useradd -s /bin/bash -g olcs –G olcs,root gem

此指令建立了一個使用者gem,該使用者的登入Shell是/bin/bash,它屬于olcs使用者組,同時又屬于root使用者組,其中olcs使用者組是其主組。

例3:-e參數的使用 (指定賬戶什麼時候過期)

[root@Andy andy]# date -s 01/18/2012 #修改系統時間

[root@Andy andy]# useradd tmpuser1 -e 01/19/12 #增加一個tmpuser1使用者,并指定2012年1月19号過期

[root@Andy andy]# date -s 01/21/12

Sat Jan 21 00:00:00 CST 2012

#系統更改時間為2012年1月21号,而上面建立的使用者過期時間是2012年1月19号,此時切換到tmpuser1使用者,發現還是可以登入

[root@Andy andy]# chage -l tmpuser1

Last password change : Jan 17, 2012

Password expires : never

Password inactive : never

Account expires : Jan 19, 2012 #過期時間的确是19号,設定沒錯

Minimum number of days between password change : 0

Maximum number of days between password change : 99999

Number of days of warning before password expires : 7

為什麼還是可以切換到tmpuser1使用者呢?

1)通過-e設定後無法遠端SSH連接配接,但是可以用 su 切換,賬戶并未被鎖定

2)賬戶過期時間和系統時間,需要相差2天(該測試是在CentOS5.x版本,CentOS6版本不相差2天)

再次測試:

[root@Andy andy]# useradd tmpuser2 -e 01/22/12

[root@Andy andy]# passwd tmpuser2

我們在SSH用戶端用tmpuser2登入,不要用su進行切換!為了讓賬戶過期,我們再次修改系統時間

[root@Andy andy]# date -s 01/23/12

[root@Andy andy]# clock -w #重新讀取系統時間

[root@Andy andy]# date +%F

2012-01-23

當tmpuser2賬戶登出後,再次登入時,就會提示:

Your account has expired; please contact your system administrator

使用者的過期時間當然也可以使用usermod指令來修改:

[root@gin gin]# usermod -e "216/10/10" xiao5

指定使用者過期時間

例4:useradd -c -u -G -s -d 多個參數組合例子

自定義使用者的家目錄,shell類型,所歸屬的使用者組等:添加使用者poe6,并設定其使用者注釋資訊為HandsomeBoy,UID指定為806,歸屬為使用者組root , poe , sa成員,其shell類型為/bin/sh,設定家目錄為/poe6

[root@gin gin]# useradd -c "HandsomeBoy" -u 806 -G root,poe,sa -s /bin/sh -d /poe6 poe6

## 這三個組必須要先存在

增加使用者賬号就是在/etc/passwd檔案中為新使用者增加一條記錄,同時更新其他系統檔案如/etc/shadow, /etc/group等。

Linux提供了內建的系統管理工具userconf,它可以用來對使用者賬号進行統一管理。

生産場景中建立使用者的完整指令:

[root@Andy andy]# groupadd -g 801 sa

[root@Andy andy]# useradd -g sa -u 901 ett

[root@Andy andy]# echo "who123"|passwd --stdin ett

Changing password for user ett.

passwd: all authentication tokens updated successfully.

[root@Andy andy]# visudo -c

[root@Andy andy]# history -c

#--->對于不同的業務,環境需求,上面的指令内容可根據不同的需求适當修改之

2、删除帳号

如果一個使用者的賬号不再使用,可以從系統中删除。删除使用者賬号就是要将/etc/passwd等系統檔案中的該使用者記錄删除,必要時還删除使用者的主目錄。删除一個已有的使用者賬号使用userdel指令,其格式如下:

userdel 選項 使用者名

常用的選項是-r,它的作用是把使用者的主目錄一起删除。

例如:

# userdel -r olcs

此指令删除使用者olcs在系統檔案中(主要是/etc/passwd, /etc/shadow, /etc/group等)的記錄,同時删除使用者的主目錄。

3、修改帳号

修改使用者賬号就是根據實際情況更改使用者的有關屬性,如使用者号、主目錄、使用者組、登入Shell等。

修改已有使用者的資訊使用usermod指令,其格式如下:

usermod 選項 使用者名

常用的選項包括-c, -d, -m, -g, -G, -s, -u以及-o等,這些選項的意義與useradd指令中的選項一樣,可以為使用者指定新的資源值。另外,有些系統可以使用如下選項:

| usermod參數選項 | |

| -c comment | 增加使用者賬号/etc/passwd中的注解說明欄(第5欄) |

| -d home_dir | 更新使用者新的家目錄,組合-m選項,使用者舊的家目錄會搬到新的家目錄去,如舊的家目錄不存在則建立新的家目錄 |

| -e expire_date | 加上使用者賬号停止日期。格式為MM/DD/YY |

| -f inactive_days | 賬号過期幾日後永久停權。當值為0時賬号則立刻被停權。而當值為-1時則關閉此功能。預設值為-1 |

| -g initial_group | 更新使用者的起始登入使用者組。使用者組名須已存在。使用者組ID必須參照既有的使用者組,使用者組ID預設值為1 |

| -G group.[..] | 定義使用者為一堆groups的成員,每個使用者組使用逗号分隔 |

| -l login_name | 修改使用者login時的名稱為login_name,其餘資訊不變 |

| -s shell | 指定登入shell |

| -u uid | 指定使用者UID值。除非接-o參數(usermode -u 505 -o andy),否則ID值必須是唯一的數字(不能為負數) |

| -L | 當機使用者的密碼。實際就是間接修改/etc/shadow的密碼欄。在密碼欄的開頭加上!号,即表示當機。這個當機密碼的功能和usermod -e , useradd -e , chage -E , passwd -l 等指令參數都有類似的功效,那就是讓使用者無法正常登陸 |

| -U | 取消當機的密碼,使之恢複登陸,實際同樣是修改/etc/shadow的密碼欄,在密碼欄的開頭取消“! ”号,即表示恢複 |

執行個體1:使用不同的方法修改/etc/passwd中使用者的說明欄

[root@bruce bruce]# tail -1 /etc/passwd #-->為了進行對比,在修改前進行檢視

andy:x:802:803::/home/andy:/bin/bash

[root@centos andy]# usermod -c "AndyLaw" andy

[root@bruce bruce]# tail -1 /etc/passwd

andy:x:802:803:AndyLaw:/home/andy:/bin/bash

執行個體2:測試 -c , -u , -G , -s , -d等參數!要求添加使用者andy6,并設定使用者注釋為HandsomeBoy,UID指定為806,歸屬為使用者組root,andy , sa成員,其shell類型為/bin/sh,設定家目錄為/andy6

[root@bruce bruce]# useradd -c HandsomeBoy -u 806 -s /bin/sh -G root,andy,sa -d /andy6 andy6

[root@bruce bruce]# grep andy6 /etc/passwd

andy6:x:806:806:HandsomeBoy:/andy6:/bin/sh

[root@bruce bruce]# id andy6

uid=806(andy6) gid=806(andy6) groups=806(andy6),0(root),803(andy),804(sa)

提示:在添加新使用者時,如果不使用-n參數,系統會自動建立一個與使用者同名的使用者組,如本例就自動生成了一個andy6的使用者組

下面使用usermod指令進行修改 : 要求注釋改為uptowngirl,UID修改為1806,歸屬修改為使用者組root , sa成員,其shell類型修改為/bin/tcsh,設定家目錄為/tmp/andy6:

[root@bruce bruce]# usermod -c uptowngirl -u 1806 -G root,sa -s /bin/tcsh -d /tmp/andy6

執行個體3:使使用者在2016-11-15後過期

[root@bruce bruce]# usermod -e 2016-11-26 andy6

[root@bruce bruce]# chage -l andy6

Last password change : Nov 24, 2016

Password expires : never

Password inactive : never

Account expires : Nov 26, 2016

Minimum number of days between password change : 0

Maximum number of days between password change : 99999

Number of days of warning before password expires : 7

執行個體4:當機andy6使用者的密碼

[root@bruce bruce]# grep andy6 /etc/shadow

andy6:$6$V/bwRYJd$aUnJt/DUupmwv00G8kCzmqg61Z0GWCU7aNp7rgeA.YFb2PROvqcZM.WVIlqZjesmIfQgoJR/QoL6b.VdrLybd.:17129:0:99999:7::17131:

[root@bruce bruce]# usermod -L andy6

[root@bruce bruce]# grep andy6 /etc/shadow

andy6:!$6$V/bwRYJd$aUnJt/DUupmwv00G8kCzmqg61Z0GWCU7aNp7rgeA.YFb2PROvqcZM.WVIlqZjesmIfQgoJR/QoL6b.VdrLybd.:17129:0:99999:7::17131:

[root@bruce bruce]# usermod -U andy6

4、使用者密碼的管理

使用者管理的一項重要内容是使用者密碼的管理。使用者賬号剛建立時沒有密碼,但是被系統鎖定,無法使用,必須為其指定密碼後才可以使用,即使是指定空密碼。

指定和修改使用者密碼的Shell指令是passwd。超級使用者可以為自己和其他使用者指定密碼,普通使用者隻能用它修改自己的密碼。指令的格式為:

passwd 選項 使用者名

可使用的選項:

-l , --lock 鎖定密碼,即禁用賬号。

-u , --unlock 密碼解鎖。

-d , --delete 使賬号無密碼。

-f , --force 強迫使用者下次登入時修改密碼。

--stdin 從stdin讀入密碼 (root only) , 如果預設使用者名,則修改目前使用者的密碼。

-n , --minimun=DAYS 兩次密碼修改的最小天數,後面接數字,僅root權限操作

-x , --maximun=DAYS 兩次密碼修改的最大天數,後面接數字,僅root權限操作

-w , --warning=DAYS 在距多少天提醒使用者修改密碼,僅root權限操作

-i ,--inactive=DASY 在密碼過期後多少天,使用者被禁掉,僅root權限操作

-S , --status 查詢使用者的密碼狀态,僅root權限操作

執行個體1:我們用-l參數來鎖定andy使用者,使之不能修改密碼,然後再用-u參數來解除鎖定

[root@bruce bruce]# passwd -S andy #鎖定前檢視andy賬戶的狀态

andy PS 2016-11-24 0 99999 7 -1 (Password set, SHA512 crypt.)

[root@bruce bruce]# grep andy /etc/shadow #檢視andy賬戶的密碼狀态

andy:$6$i5dcb9oB$6U2HlaHJqIVZWZNElMgzab.Y7M5nALaE/PT54kq2hrrP6hGjmbQhoqVktDTlX5Kxt.JyB.RNlm.7PkYFO7odG0:17129:0:99999:7:::

[root@bruce bruce]# passwd -l andy

Locking password for user andy.

passwd: Success

[root@bruce bruce]# grep andy /etc/shadow #再次檢視密碼狀态,發現密碼前多了兩個!!号

andy:!!$6$i5dcb9oB$6U2HlaHJqIVZWZNElMgzab.Y7M5nALaE/PT54kq2hrrP6hGjmbQhoqVktDTlX5Kxt.JyB.RNlm.7PkYFO7odG0:17129:0:99999:7:::

#鎖定之後,用andy賬戶登入系統,再修改密碼會提示:

[andy@bruce ~]$ passwd

passwd: Authentication token manipulation error

#解除鎖定

[root@bruce bruce]# passwd -u andy

Unlocking password for user andy.

passwd: Success

[root@bruce bruce]# grep andy /etc/shadow #解除鎖定後,/etc/shadow檔案中密碼字段前面兩個!!号消失

andy:$6$i5dcb9oB$6U2HlaHJqIVZWZNElMgzab.Y7M5nALaE/PT54kq2hrrP6hGjmbQhoqVktDTlX5Kxt.JyB.RNlm.7PkYFO7odG0:17129:0:99999:7:::

執行個體2:舉一個組合參數-x -n -w -i控制密碼時效的例子。要求andy使用者7天内不能更改密碼,60天以後必須修改密碼,過期前10天通知andy使用者,過期後30天後禁止使用者登陸

[root@bruce bruce]# passwd -n 7 -x 60 -w 10 -i 30 andy

Adjusting aging data for user andy.

passwd: Success

#當然使用chage指令也可以實作同樣的效果隻是參數略有不同:chage -m 7 -M 60 -W 10 -I 30 andy

在root賬戶下修改andy的密碼,然後回到andy賬戶,再次修改密碼出現如下提示:

passwd: Authentication token manipulation error

例如,假設目前使用者是olcs,則下面的指令修改該使用者自己的密碼:

$ passwd

Old password:******

New password:*******

Re-enter new password:*******

如果是超級使用者,可以用下列形式指定任何使用者的密碼:

# passwd olcs

New password:*******

Re-enter new password:*******

普通使用者修改自己的密碼時,passwd指令會先詢問原密碼,驗證後再要求使用者輸入兩遍新密碼,如果兩次輸入的密碼一緻,則将這個密碼指定給使用者;而超級使用者為使用者指定密碼時,就不需要知道原密碼。

為了系統安全起見,使用者應該選擇比較複雜的密碼,例如最好使用8位長的密碼,密碼中包含有大寫、小寫字母和數字,并且應該與姓名、生日等不相同。

為使用者指定空密碼時,執行下列形式的指令:

# passwd -d sam

此指令将使用者sam的密碼删除,這樣使用者sam下一次登入時,系統就不再詢問密碼。

passwd指令還可以用-l(lock)選項鎖定某一使用者,使其不能登入,例如:

# passwd -l olcs

--stdin方式修改設定密碼:

[root@gin gin]# echo 123456|passwd --stdin gin

Changing password for user gin.

passwd: all authentication tokens updated successfully.

[root@gin gin]# echo 123 > p.log

[root@gin gin]# passwd --stdin gin < p.log

Changing password for user gin.

passwd: all authentication tokens updated successfully.

備注:/usr/bin/passwd 是修改使用者密碼的程式 密碼記錄在 /etc/shadow

/etc/passwd是使用者資料庫,其中的域給出了使用者名、加密密碼和使用者的其他資訊. /etc/shadow是在安裝了影子(shadow)密碼軟體的系統上的影子密碼檔案。影子密碼檔案将/etc/passwd 檔案中的加密密碼移動到/etc/shadow中,而後者隻對超級使用者( r o o t )可讀。

Linux /etc/shadow檔案中的記錄行與/etc/passwd中的一一對應,它由pwconv指令根據/etc/passwd中的資料自動産生。

5、密碼時效

密碼時效是系統管理者用來防止機構内不良密碼的一種技術。在Linux系統上,密碼時效是通過chage指令來管理的,格式為:chage [option] username

下面列出了chage指令的選項說明:

-m days: 指定使用者必須改變密碼所間隔的最少天數。如果值為0,密碼就不會過期。

-M days: 指定密碼有效的最多天數。當該選項指定的天數加上-d選項指定的天數小于目前的日期時,使用者在使用該帳号前就必須改變密碼。

-d days: 指定從1970年1月1日起,密碼被改變的天數。

-E date: 指定帳号被鎖的日期。日期格式YYYY-MM-DD。若不用日期,也可以使用自1970年1月1日後經過的天數。

-W days: 指定密碼過期前要警告使用者的天數。

-I --inactive: 在密碼過期後多少天,使用者被禁掉,僅能以root操作

-l --list :顯示賬戶年齡資訊

該指令記住兩個參數-E , -l即可,其它的選項可以使用passwd來替代!

例如下面的指令要求使用者user1兩天内不能更改密碼,并且密碼最長的存活期為30天,密碼過期前5天通知使用者

chage -m 2 -M 30 -W 5 user1

可以使用如下指令檢視使用者user1目前的密碼時效資訊:chage -l user1

提示:

1)可以使用chage 進入互動模式修改使用者的密碼時效。

2)修改密碼實質上就是修改影子密碼檔案/etc/shadow中與密碼時效相關的字段值。

動态密碼:第三方提供也可自己開發 http://wiki.radiowar.org/

六、Linux系統使用者組的管理

每個使用者都有一個使用者組,系統可以對一個使用者組中的所有使用者進行集中管理。不同Linux 系統對使用者組的規定有所不同,如Linux下的使用者屬于與它同名的使用者組,這個使用者組在建立使用者時同時建立。使用者組的管理涉及使用者組的添加、删除和修改。組的增加、删除和修改實際上就是對/etc/group檔案的更新。

| groupadd參數選項 | |

| -g | 指定使用者組GID值。除非接-o參數(如:groupadd -g 1234 -o andy),否則ID值必須是唯一的數字(不能為負數)。如果不指定-g參數,則預設值會從500開始。 |

| -r | 建立系統使用者組。GID值會比/etc/login.defs中定義的UID_MIN值小。 如:groupadd -r ett;grep ett /etc/group #-->分号分隔兩個指令 ett:x:105: #-->GID為105,小于500了 |

| -f | 新增一個賬戶,強制覆寫一個已經存在的使用者組賬号。 |

1、增加一個新的使用者組

增加一個新的使用者組使用groupadd指令,其格式如下:

groupadd 選項 使用者組

可以使用的選項有:

-g GID 指定新使用者組的組辨別号(GID)。

-o 一般與-g選項同時使用,表示新使用者組的GID可以與系統已有使用者組的GID相同。

例1:

# groupadd olcs

此指令向系統中增加了一個新組olcs,新組的組辨別号是在目前已有的最大組辨別号的基礎上加1。

例2:

#groupadd -g 101 group1

此指令向系統中增加了一個新組group2,同時指定新組的組辨別号是101。

2、删除已有使用者組

如果要删除一個已有的使用者組,使用groupdel指令,其格式如下:

groupdel 使用者組

例如:

#groupdel group1

此指令從系統中删除組group1。

3、修改使用者組的屬性

修改使用者組的屬性使用groupmod指令。其文法如下:

groupmod 選項 使用者組

常用的選項有:

-g GID 為使用者組指定新的組辨別号。

-o 與-g選項同時使用,使用者組的新GID可以與系統已有使用者組的GID相同。

-n新使用者組 将使用者組的名字改為新名字

# groupmod -g 102 group1

此指令将組group1的組辨別号修改為102。

# groupmod –g 10000 -n group2 group1

此指令将組group1的辨別号改為10000,組名修改為group2。

4、使用者在使用者組間切換

如果一個使用者同時屬于多個使用者組,那麼使用者可以在使用者組之間切換,以便具有其他使用者組的權限。使用者可以在登入後,使用指令newgrp切換到其他使用者組,這個指令的參數就是目的使用者組。例如:

$ newgrp root

這條指令将目前使用者切換到root使用者組,前提條件是root使用者組确實是該使用者的主組或附加組。類似于使用者賬号的管理,使用者組的管理也可以通過內建的系統管理工具來完成。讓Linux系統中的普通使用者也有超級使用者的權限

七、目錄權限管理

1、3種基本權限

在Linux中,将使用系統資源的人員分為4類:超級使用者、檔案或目錄的屬主、屬主的同組人和其他人員。超級使用者擁有對Linux系統一切操作權限,對于其他3類使用者都要指定對檔案和目錄的通路權限。

| 代表字元 | 對應數值 | 權限 | 對檔案的含義 | 對目錄的含義 |

| r | 4 | 讀 | 可以讀檔案的内容 | 可以列出目錄中的檔案清單 |

| w | 2 | 寫 | 可以修改該檔案 | 可以在目錄中建立删除檔案 |

| x | 1 | 可執行 | 可以執行該檔案 | 可以使用cd指令進入該目錄 |

| - | 無 |

2、檢視檔案和目錄的權限

可以使用帶l參數的ls指令檢視檔案或目錄的權限

[root@Gin scripts]# ll /gin

total 12

drwxr-xr-x 2 root root 4096 Jan 28 23:15 python

drwxr-xr-x 2 root root 4096 Feb 1 13:11 scripts

drwxr-xr-x 5 root root 4096 Jan 25 18:01 tools

每一行顯示一個檔案或目錄的資訊,這些資訊包括檔案的類型、檔案的權限、檔案的屬主和檔案的所屬組,還有檔案的大小以及建立時間和檔案名。輸出清單中每 一行第一列的第一個字母訓示了該檔案的類型。各種檔案類型及代表字元如下:

-:普通檔案

b:塊檔案裝置,是特殊的檔案類型

d:目錄檔案 ,事實上在ext2fs中,目錄是一個特殊的檔案

c:字元檔案裝置 ,是特殊的檔案類型

l:符号連結檔案,實際上它指向另一個檔案

s、p:管道檔案,這些檔案關系到系統的資料結構和管道,通常很少見到

第一列的其餘9個字母可分為三組,3個字母一組,這3組分别代表:檔案屬主的權限、檔案所屬組的權限和其他使用者的權限。每組中的3個欄位分别表示讀、 寫、執行權限。

第2~10個字元當中的每3個為一組,左邊三個字元表示所有者權限,中間3個字元表示與所有者同一組的使用者的權限,右邊3個字元是其他使用者的權限。這三個一組共9個字元,代表的意義如下:

r(Read,讀取):對檔案而言,具有讀取檔案内容的權限;對目錄來說,具有浏覽目錄的權限。

w(Write,寫入):對檔案而言,具有新增、修改檔案内容的權限;對目錄來說,具有删除、移動目錄内檔案的權限。

x(eXecute,執行):對檔案而言,具有執行檔案的權限;對目錄了來說該使用者具有進入目錄的權限。

-:表示不具有該項權限。

3、更改操作權限(chmod/chown)

系統管理者和檔案屬主可以根據需要來設定檔案的權限,有兩種設定方法:文字設定法和數值設定法。

(1)文字設定法

chomd的文字設定法的格式為:chmod [ugoa][+-=][rwxugo]

第1個選項表示要賦予權限的使用者,具體說明如下:

u:屬主 g:所屬組使用者 o:其他使用者 a:所有使用者

第2個選項表示要進行的操作,具體說明如下:

+:增權重限 -:删除權限 =:配置設定權限,同時将原有權限删除

第3個選項是要配置設定的權限,具體說明如下:

r/x/w:允許讀取/寫入/執行 u/g/o:和屬主/所屬組使用者/其他使用者的權限相同

chmod go -r users //取消組使用者和其他使用者對檔案users的讀取權限

chmod u+x users //對檔案users的屬主增加招待權限

chmod u+x,go-r users //對檔案users的屬主添加執行權限,同時取消組使用者和其他使用者對檔案的讀取權限

(2)數值設定法

chmod的數值設定法的格式為:chmod n1n2n3

其中n1、n2、n3分别代表屬主的權限、組使用者的權限和其他使用者的權限,這三個選項都是八進制數字。

chmod 755 adduser //對檔案adduser的屬設定可讀、寫和執行的權限,所屬組和其他使用者隻設定讀和執行權限,沒有寫權限

chmod 600 user1 //取消組使用者和其他使用者對檔案user1的一切權限(原權限為-rw-rCrC)

備注:如想一次修改某個目錄下所有檔案的權限,包括子目錄中的檔案權限也要修改,要使用參數-R表示啟動遞歸處理。

4、更改屬組或同組人

改變檔案的屬主群組可以用chown指令,指令格式為:chown [-R] 。

chmod osmond user1 //将檔案user1的屬主改為osmond

chmod osmond.osmond user1 //将檔案user1的屬主群組都改成osmond

chmod -R osmond.osmond mydir //将mydir目錄及其子目錄下的所有檔案或目錄的屬主群組都改成osmond

5、設定檔案和目錄的生成掩碼

使用者可以使用umask指令設定檔案夾的預設生成掩碼。預設的生成掩碼告訴系統當建立一個檔案或目錄時不應該賦予哪些權限。如果使用者将umask指令放在環境檔案(.bash_profile)中,就可以控制所有的建立檔案或目錄的通路權限。其指令格式為:umask [u1u2u3]其中,u1、u2、u3分别表示的是不允許屬主有的權限、不允許同組人有的權限和不允許其他人有的權限。

umask 022 //設定不允許同組使用者和其他使用者有寫權限 umask //顯示目前的預設生成掩碼

用法非常簡單,隻需執行umask 777 指令,便代表屏蔽所有的權限,因而之後建立的檔案或目錄,其權限都變成000,依次類推。通常root帳号搭配umask指令的數值為022、027和077,普通使用者則是采用002,這樣所産生的權限依次為755、750、700、775。

使用者登入系統時,使用者環境就會自動執行rmask指令來決定檔案、目錄的預設權限。

6、特殊權限設定

(1)SUID、SGID和sticky-bit

除了上述的基本權限之外,還有所謂的特殊權限存在。由于特殊權限會擁有一些“特權”,因而使用者若無特殊需要,不應該去打開這些權限,避免安全方面出現嚴重漏洞,甚至摧毀系統。下面列出了3個特殊權限的說明:

SUID:當一個設定了SUID位的可執行檔案被執行時,該檔案以所有者的身份運作,也就是說無論誰來執行這個檔案,他都擁有檔案所有者的特權,可以任意存取該檔案擁有者能使用的全部系統資源。如果所有者是root,那麼執行人就有超級使用者的特權了。

SGID:當一個設定了SGID位的可執行檔案被執行時,該檔案将具有所屬組的特權,任意存取整個組所能使用的系統資源;若一個目錄設定了SGID,則所有被複制到這個目錄下的檔案,其所屬的組都會被重設為和這個目錄一樣,除非在複制檔案時加上-p(preserve,保留檔案屬性)參數,才能保留原來 所屬的群組設定。

sticky-bit:對一個檔案設定了sticky-bit之後,盡管其他使用者有寫權限,也必須由屬主執行删除、移動等操作,對一個目錄設定了 sticky-bit之後,存放在該目錄下的檔案僅允許其屬主執行删除、移動等操作。

一個設定了SUID的典型例子是passwd程式,它允許普通使用者改變自己的密碼,這是通過改變/etc/shadow檔案的密碼字段來實作的。然而系 統管理者決不允許普通使用者擁有直接改變/etc/shadow檔案的權限。解決方法是将passwd程式設定SUID,當passwd被執行時将擁有超級使用者的權限,而passwd程式運作結束又回到普通使用者的權限,下面是顯示passwd程式的權限:

[root@Gin scripts]# ll /usr/bin/passwd

-rwsr-xr-x. 1 root root 30768 Feb 22 2012 /usr/bin/passwd

一個設定了sticky-bit的典型例子是系統臨時檔案目錄/tmp,這避免了不守法的使用者存心搞鬼,恣意亂删其他使用者存放的檔案。下面顯示/tmp 目錄的權限:

[root@Gin scripts]# ll -d /tmp

drwxrwxrwt. 8 root root 4096 Feb 1 18:04 /tmp

(2)SUID、SGID和sticky-bit的表示

從上面的顯示可以看出,SUID是占用屬主的x位置為表示的;SGID是占用組的x位置來表示的;sticky-bit是占用其他人的x位置來表示 的。在表示上有大小定之分,假若同時設定執行權限和SUID、SGID和sticky-bit,權限辨別字元是小寫的;倘若關閉執行權限,則辨別字元會變成大寫。

(3)設定特殊權限

使用chmod指令設定特殊權限,仍然有字元設定法和數值設定法之分。使用字元設定法時,可以使用s和t權限字元,

chmod u+s /usr/bin/myapp //為程式/usr/bin/myapp添加SUID權限

chmod g+s /home/groupspace //為目錄/home/groupspace添加SGID權限

chmod o+t /home/share //為目錄/home/share添加sticky-bit權限

使用chmod的數值設定法時,要使用4位八進制數值,其中第一位八進制數用于設定特殊權限,後三位八進制數用于設定基本權限。

chmod 4755 /usr/bin/myapp //設定SUID

chmod 2755 /home/groupspace //設定SGID

chmod 1755 /home/share //設定sticky-bit

八、使用者身份切換

1、su指令

[root@linux ~] # su [-lcm] [username] 參數:

- :如果執行su -時,表示該使用者想要變換身份成為root,且使用root的環境設定參數檔案,如/root/.bash_profile等。

-l:後面可以接使用者,例如su -l dmtsai,這個-l的好處是,可使用變換身份者的所有相關環境設定檔案。

-m:-m與-p是一樣的,表示“使用目前環境設定,而不重新讀取新使用者的設定檔案“。

-c:僅進行一次指令,是以-c後面可以加上指令。

注意:建議如果切換成為某個身份,使用su -或者su - username。否則,容易造成環境變量的差異。

例:以某個使用者的身份去執行某個指令

[root@gin poe]# su - poe -c "touch a.txt"

思考題:linux root密碼忘記了,如何找回?

2、sudo指令

sudo是什麼?

sudo就是讓某個使用者能夠以另外任意一個使用者的身份通過某些主機執行某些任務。記住了,是以另外一個身份來執行指令,而不是切換到另一個使用者上!

但是要想讓某個使用者能夠使用sudo來執行指令的話,必須要在sudo的配置檔案定義才可以,隻有在/etc/sudoers中定義過的使用者才可以執行相應的指令,這些指令也必須要在sudo的配置檔案/etc/sudoers中定義才可以,預設情況下,隻有root使用者才可以使用sudo執行指令。

visudo管理sudo的配置檔案

一般情況下,我們要想編輯某個配置檔案,直接使用vim指令即可,但是由于使用vim編輯的配置檔案無法檢查增減條目的文法,是以我們一般不建議使用vim直接編輯。而是使用另外一種指令來編輯/etc/sudoers檔案。

visudo:該指令預設情況下就是用來編輯/etc/sudoers檔案的,該指令可以檢查這個檔案的文法錯誤,是以,如果要想修改/etc/sudors檔案時,使用visudo來編輯更好,這樣就不會出現什麼問題了。

visudo -f filename:也可以用來編輯其他配置檔案的,隻要加上-f和指定檔案即可。

sudo條目格式

| who | which_host=(runas) | command |

| who表示使用者賬号 | which_host:表示登入者來源主機。ALL表示所有主機 runas:表示以哪一個使用者身份來執行,預設情況下,不加使用者,表示以root身份來執行。 | command: 規範這個使用者可以使用sudo執行哪些指令(這些指令要使用絕對路徑)。ALL表示所有指令。 |

情景模拟一:要想讓hadoop這個使用者能夠以root的身份來執行useradd,usermod指令,該如何實作?

1、預設情況下,隻有root使用者才有權限使用useradd,usermod指令的

[hadoop@gin ~]$ useradd jacky

-bash: /usr/sbin/useradd: Permission denied //沒有權限執行useradd指令

2、使用sudo以root身份來使用useradd指令添加使用者

[hadoop@gin ~]$ sudo useradd jacky

hadoop is not in the sudoers file. This incident will be reported. //提示hadoop使用者不在sudoers的配置檔案中

3、在/etc/sudoers中添加一個sudo條目

[root@gin poe]# visudo

//添加下面兩行内容,第一行為注釋

## Allows members of the hadoop to use useradd and usermod command

hadoop ALL=(root) /usr/sbin/useradd, /usr/sbin/usermod

4、再次使用sudo以root身份來添加使用者

[hadoop@gin ~]$ sudo useradd jacky

[hadoop@gin ~]$ id jacky

uid=805(jacky) gid=807(jacky) groups=807(jacky)

注意:在上述這個過程中,每次執行指令時都要輸入密碼,這是因為如果某個使用者有事離開了但是卻沒有退出目前使用者,這時任何一個使用者就可以在此主機上執行任何指令,修改root密碼,或者删除有關資訊等等,這對于系統來說是極不安全的。是以在每次執行指令前,都需要輸入目前使用者自身的密碼,該密碼有效期為5分鐘(5分鐘内執行任何指令不需要輸入密碼),5分鐘過後就要重新輸入了。要想在執行某些指令時,不需要輸入密碼,可以在某些指令前加上"NOPASSWD:"等TAG資訊

例如:hadoop ALL=(root) NOPASSWD: /usr/sbin/useradd

禁止修改root使用者的密碼

注意:在增加某個條目時,如果規定了某個使用者可以執行修改密碼的指令時,也就是該使用者可以執行/usr/bin/passwd這個指令,對于root使用者來說,其密碼是不能随便修改的。要去掉修改root賬号密碼的指令。使用!來取反。這樣一般使用者就不能修改root的密碼了。

以hadoop這個sudo條目為例:

hadoop ALL=(root) /usr/bin/passwd [A-Za-z]*,!/usr/bin/passwd root

/usr/bin/passwd [A-Za-z]*:表示在執行passwd指令時,需要輸入修改的賬号名,因為如果不加賬号名,預設修改的也是root的密碼,是以這也是不可以的。

sudo指令

[root&linux ~]# sudo [-u [username | #uid]] command

參數:

-u:後面可以接使用者賬号名稱,或者UID。例如UID是500的身份,可以:-u #500來作為切換到UID為500的那位使用者。

-l :列出使用者在主機上可用的和被禁止的指令:當配置好sudo授權規則後,可用這個參數來檢視授權情況

-v :驗證使用者的時間戳:當使用者運作sudo,輸入使用者的密碼後,在短時間内可以不用輸入密碼直接進行sudo操作;

-k :同-K,删除使用者時間戳

注意:sudo的執行權限與/etc/sudoers檔案有關,如果要修改該檔案,建議使用visudo來編輯,而不要直接以vi去編輯它,因前者可以進行檔案内部的文法檢查。

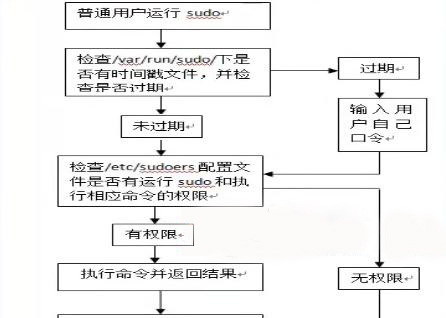

sudo的工作原理

注意:上圖中的/var/run/sudo目錄,應該為:/var/db/sudo目錄

前文我們已經講解過,使用su指令切換使用者身份雖然簡單,但是也有一些緻命的缺點:

1)普通使用者必須知道root密碼才可以切換到root,這樣root密碼就洩露了,相當于把“刀把”交給了别人

2)使用su指令切換身份,無法對切換後的身份做精細的控制,拿到超級權限的人可以為所欲為。甚至可以改掉root密碼,讓真正的管理者無法再擁有root權限。

那麼怎麼來解決最高管理者不洩露root密碼,而又能讓普通使用者擁有一定的超級權限來管理系統并且能讓超級特權可控呢?這就要引出我們本節的主角----sudo指令

通過suod指令,我們可以把某些超級使用者權限分類有針對性(精細)授權給指定的普通使用者,并且普通使用者不需要知道root密碼就可以使用得到的授權(管理者真正允許的root權限)。是以,毫不誇張的說,sudo指令相對于su指令來說,在系統使用者的分權管理方面進步了很多,使得集權式管理在理論上得到了保證,進而使系統的安全性方面加強了很多。

sudo指令執行的大概流程:

a)當用sudo執行指令時,系統首先會查找/var/run/sudo/%HOME(如果是新使用者會先生成此目錄)目錄中是否有使用者時間戳檔案,如果時間戳檔案過期,則提示使用者是否輸入自身的密碼(注意:這裡需要輸入目前執行指令使用者的密碼,不是root或其他要切換的使用者的密碼)

b)當密碼驗證成功後,系統會查找/etc/sudoers配置檔案,判斷使用者是否有執行相應sudo指令權限。

c)如果具備執行相應sudo指令權限,就會自動由目前使用者切換到root(或其它指定切換的使用者),然後以root(或其它指定的切換的使用者)身份角色執行該指令。

d)執行完成後,又會自動的直接退回到目前使用者shell下

通過這個sudo執行的流程,我們可以看出,在執行sudo的過程中,我們無須知道root的密碼就可以執行root權限執行的工作。此外,使用者能夠執行的指令是可以被sudo配置檔案控制的。比如我們可以對某一個使用者僅授權reboot的工作。

能夠完成上述流程的權限控制,我們完全依賴/etc/sudoers這個配置檔案,在預設的情況下,普通使用者無法使用sudo,隻有編輯/etc/sudoers檔案加入使用者的授權規則後才可以,這就需要visudo指令(更改/etc/sudoers配置檔案的标準工具)。下面我們先來體驗下sudo指令的魅力。

與sudoers相關的檔案:

[root@bruce bruce]# find /etc/ -name "sudo*"

/etc/sudo-ldap.conf

/etc/sudoers.bak

/etc/sudoers

/etc/sudoers.d

/etc/pam.d/sudo-i

/etc/pam.d/sudo

/etc/sudo.conf

| sudo參數選項 | |

| -l | 列出使用者在主機上可用的和被禁止的指令;當配置好sudo授權規則後,可用這個參數來檢視授權 |

| -v | 驗證使用者的時間戳;當使用者運作sudo,輸入使用者的密碼後,在短時間内可以不用輸入密碼直接進行sudo操作;用-v可以跟蹤最新的時間戳 |

| -u | 指定以某個使用者身份執行特定的指令操作 |

| -k | 同-K,删除時間戳,下一個sudo指令要求提供密碼。前提是該使用者授權中不能有NOPASSWD:參數 |

提示:sudo指令的參數也很多,但在生産場景中經常使用的比較少,這裡我們還是講解常用的參數,更多詳細的參數請執行 man sudo查閱幫助。

sudo指令案例:

執行個體1:使用andy使用者在/root目錄下建立檔案

[andy@bruce ~]$ whoami

andy

[andy@bruce ~]$ sudo touch /root/ett #--->這個就是生産場景,sudo指令的實際标準用法

We trust you have received the usual lecture from the local System

Administrator. It usually boils down to these three things:

#1) Respect the privacy of others.

#2) Think before you type.

#3) With great power comes great responsibility.

[sudo] password for andy: #這裡提示輸入andy使用者密碼

andy is not in the sudoers file. This incident will be reported.

現在配置sudoers檔案,對andy使用者授權,(root賬戶下授權):

[root@bruce bruce]# echo "andy ALL=(ALL) ALL" >>/etc/sudoers

[root@bruce bruce]# tail -1 /etc/sudoers

andy ALL=(ALL) ALL

[root@bruce bruce]# visudo -c #-->可以單獨使用visudo -c來檢查/etc/sudoers配置檔案的文法是否正确

/etc/sudoers: parsed OK

#回到andy賬戶再次建立檔案夾

[andy@bruce ~]$ sudo mkdir /root/andy

[andy@bruce ~]$ rm -fr /root/andy

rm: cannot remove `/root/andy': Permission denied

執行個體2:andy使用者通過sudo切換到bruce使用者在/home/bruce目錄下建立一個目錄

[andy@bruce ~]$ sudo -u bruce mkdir /home/bruce/tmpdir

[andy@bruce ~]$ ll /home/bruce/

ls: cannot open directory /home/bruce/: Permission denied

[andy@bruce ~]$ sudo ls /home/bruce/

tmpdir

執行個體3:使用使用者組的方式實作sudo授權

通過授權一個使用者組的方式來配置/etc/sudoers,如:授權sa組具備以上所有主機的管理權限,這樣以後有增加使用者需要相同的授權時,直接将使用者加入到sa組就可以享受sa組的sudo授權了!

[root@bruce bruce]# echo "%sa ALL=(ALL) ALL" >>/etc/sudoers

[root@bruce bruce]# tail -1 /etc/sudoers

%sa ALL=(ALL) ALL

[andy@bruce ~]$ su - bruce

Password:

[bruce@bruce ~]$ sudo ls /root

..........................

bruce is not in the sudoers file. This incident will be reported. #此時還沒有将bruce使用者加入到sa組

[root@bruce bruce]# usermod -g sa bruce

[bruce@bruce ~]$ sudo ls /root

[sudo] password for bruce:

anaconda-ks.cfg install.log install.log.syslog

su 與 sudo使用者切換原理圖

/etc/sudoers配置檔案中别名的知識

有時候如果某些使用者需要執行相同的指令,如果一個一個的為他們添加sudo條目時,會比較麻煩。這時我們可以為某些使用者或者某些指令建立别名,以别名的方式為他們添加sudo條目,這樣就友善多了。

在定義别名時必須别名名稱隻能是大寫英文字母可以為sudo條目中的每一個字段定義一個别名。

| 使用者或組 | 主機 | 可以切換的使用者角色 | |

| root | ALL= | (ALL) | ALL |

| User_Alias ADMINS=jsmith,mikem,%groupname | Host_Alias FILESERVERS = fs1,fs2 | Runas_Alias OP = root | Cmnd_Alias SERVERS = /sbin/server, /sbin/chconfig |

如何定義别名:

定義使用者别名:

格式:User_Alias aliasname=

aliasname可以是使用者名、組名(使用%引導)、還可以包含其他的使用者别名(嵌套)

定義主機名稱

格式:Host_Alias aliasname=

aliasname可以是主機名、ip-addr、網絡位址、其他主機名稱(嵌套)

定義執行身份别名

格式:Runas_Alias aliasname=

liasname可以是使用者名、組名(前面加上%)、其他Runas别名(嵌套)

執行指令别名

格式:Cmnd_Alias aliasname=

aliasname可以是指令路徑(絕對路徑)、目錄(此目錄内的所有指令)、其他事先定義過的别名

執行個體1:定義指令别名

Cmnd_Alias USERCMD = /usr/sbin/useradd,/usr/sbin/userdel,/usr/bin/passwd [A-Za-z]*,/bin/chown,/bin/chmod

Cmnd_Alias DISKCMD = /sbin/fdisk,/sbin/parted

Cmnd_Alias NETMAG = /sbin/ifconfig,/etc/init.d/network

Cmnd_Alias CTRLCMD = /usr/sbin/reboot,/usr/sbin/halt

特别說明:

1)所有的指令别名下的成員必須是檔案或目錄的絕對路徑

2)指令超過一行時,可以通過“\”号換行

3)在定義時,可以使用正規表達式,如/usr/bin/passwd [A-Za-z]*

執行個體3:定義runas别名

Runas_Alias OP = root,andy

情景模拟二:有3個使用者,hadoop、xsl、test都可以執行useradd、passwd指令,該如何操作?

可以在/etc/sudoer中添加如下條目即可:

User_Alias USERALIAS=hadoop,xsl,test

Cmnd_Alias CMDALIAS=/usr/sbin/useradd,!/usr/bin/passwd root,/usr/bin/passwd [A-Za-z]*

USERALIAS ALL=(root) CMDALIAS

sudo配置配置檔案/etc/sudoers授權規則注意事項總結:

1)授權規則中所有ALL字元串必須為大寫

2)禁止的指令盡量放在後面,如下,但盡量不要使用排除的方式

/usr/sbin/*, /sbin/*, !/usr/sbin/visudo, !/sbin/fdisk 3)一行内容超長可以使用“\”斜線換行

andy ALL=(ALL) ALL

#這一行代碼的意思是:

授權使用者 主機=(指定的可切換的使用者) 可以執行的指令動作

是以上面一行授權内容的實際意思是:adny使用者可以在所有的主機上,切換到所有的使用者,執行所有的指令。如果想要andy這個使用者切換到ett使用者下執行指令,那麼可以寫成:

andy ALL = (ett) ALL

#---> 注:(ett)段内容省略的話,預設就是root使用者,那麼andy使用者隻能切換到root(不能切換到其它使用者)執行指令

下面我們結合别名授權和使用者授權規則舉幾個綜合應用的例子:

執行個體1:對andy的授權規則如下:

andy ALL=/usr/sbin/useradd,/usr/sbin/userdel

#上面這條規則與:andy ALL=(root) /usr/sbin/useradd,/usr/sbin/userdel 是一樣,上面是省略的寫法

在測試之前,為了防止已有的配置幹擾,我們把所有的配置恢複到預設情況,通過visudo指令在/etc/sudoers中添加上面的内容,表示andy使用者可以在所有系統中,切換到root使用者下以root身份執行/usr/sbin/useradd and /usr/sbin/userdel指令。授權完成後,切換到andy使用者下檢視授權的結果:(切換到andy使用者下)

[andy@bruce ~]$ sudo -l

.........................

User andy may run the following commands on this host:

(root) /usr/sbin/useradd, (root) /usr/sbin/userdel #授權的指令

值得注意的是,本例省略了指定切換到哪個使用者下執行指令,根據前文的講解,預設的情況下是切換到root使用者下執行,同時,授權時未加NOPASSWD:配置,是以,第一次執行的時候需要驗證密碼:

[andy@bruce ~]$ useradd andy2

-bash: /usr/sbin/useradd: Permission denied

[andy@bruce ~]$ sudo useradd andy2

Sorry, user andy is not allowed to execute '/usr/sbin/useradd andy2' as root on bruce.

但此時執行sudo useradd andy2指令時,還是提示andy使用者不允許執行上面的兩個指令,這是因為普通使用者PATH路徑問題,可以臨時執行全路徑來添加使用者,當然也可以在andy使用者下配置好環境變量。

[andy@bruce ~]$ sudo /usr/sbin/useradd tmpuser1

[andy@bruce ~]$ grep tmpuser1 /etc/passwd #grep 指令不需要授權,普通使用者就可以使用

tmpuser1:x:807:807::/home/tmpuser1:/bin/bash

[andy@bruce ~]$ sudo su - root #無法切換到root使用者下

Sorry, user andy is not allowed to execute '/bin/su - root' as root on bruce.

特别提示:有關上面普通使用者下執行指令提示找不到的問題實際解決操作方法為:

在andy使用者下編輯隐藏檔案.bash_profile,修改成如下内容後儲存:

# User specific environment and startup programs

PATH=$PATH:$HOME/bin:/usr/local/sbin:/usr/local/bin:/sbin:/usr/sbin:/usr/bin:/root/bin

[andy@bruce ~]$ source .bash_profile

#此時就不需要使用全路徑執行useradd等指令了

可以加上NOPASSWD:規則,執行指令時不需要輸入密碼:

andy ALL=(root) NOPASSWD: /usr/sbin/useradd,/usr/sbin/userdel

執行個體:使用者組的配置例子

%andy ALL=/usr/sbin/*,/sbin/*

表示andy使用者組下所有成員,在所有的主機下,可切換到root使用者下運作/usr/sbin and /sbin目錄下的所有指令,*為正規表達式的寫法,表示所有

執行個體:練習禁止某個指令的執行:

禁止某個指令的執行,要在指令前加上!号

andy ALL=/usr/sbin/*,/sbin/*,!/sbin/fdisk

這條規則表示andy使用者在所有主機上可運作/usr/bin和/sbin下所有的指令,但fdisk指令除外

[andy@bruce ~]$ sudo fdisk

Sorry, user andy is not allowed to execute '/sbin/fdisk' as root on bruce.

遠端執行sudo指令

預設情況下,我們是無法通過ssh遠端執行sudo指令的,可是在實際生産場景中我們經常有這樣的需求,那怎麼解決呢?

在/etc/sudoers中有這樣的配置:

[root@bruce bruce]# grep requiretty /etc/sudoers

Defaults requiretty

# changed in order to be able to use sudo without a tty. See requiretty above.

“Defaults requiretty”就是禁止通過ssh遠端執行sudo指令的配置,禁止的原因是因為會顯示明文密碼。但是我們可以通過“ssh -t hostname sudo <cmd>”的方式來執行,也就是加個-t的參數,這是一個可以強制ssh遠端執行本來需要螢幕的程式,會強制配置終端tty,即使本地沒有。

測試:通過10.0.0.144機器終端使用ssh的方式以andy身份連接配接10.0.0.143機器然後執行相關sudo指令

ssh [email protected] ls /root #正常的遠端連接配接執行指令

ssu -t [email protected] sudo ls /root #加上-t參數後就可以執行成功

附錄:

1、使用者群組狀态指令

whoami: 用于顯示目前使用者的名稱

groups []: 用于顯示指定使用者所屬的組,若未指定使用者,則顯示目前使用者所屬的組

id: 用于顯示使用者目前的UID、GID和使用者所屬的組清單

su [-][]: 用于轉換目前使用者到指定的使用者帳号,若不指定使用者名則轉換目前使用者到root;若使用參數“-”,則在轉換目前使用者的同時轉換使用者工作環境。

newgrp []: 用于轉換使用者的目前組到指定的附加組,使用者必須屬于該組才可以進行。

2、Chmod指令詳解

指令名稱 : chmod

使用權限 : 所有使用者

使用方式 : chmod [-cfvR] [--help] [--version] mode file...

說明 : Linux/Unix 的檔案存取權限分為三級 : 檔案擁有者、群組、其他。利用 chmod 可以藉

以控制檔案如何被他人所存取。

mode : 權限設定字串,格式如下 : [ugoa...][[+-=][rwxX]...][,...],其中u 表示該檔案的擁有者,g 表示與該檔案的擁有者屬于同一個群體(group)者,o 表示其他以外的人,a 表示這三者皆是。

+ 表示增權重限、- 表示取消權限、= 表示唯一設定權限。

r 表示可讀取,w 表示可寫入,x 表示可執行,X 表示隻有當該檔案是個子目錄或者該檔案已經被

設定過為可執行。

-c : 若該檔案權限确實已經更改,才顯示其更改動作

-f : 若該檔案權限無法被更改也不要顯示錯誤訊息

-v : 顯示權限變更的詳細資料

-R : 對目前目錄下的所有檔案與子目錄進行相同的權限變更(即以遞回的方式逐個變更)

--help : 顯示輔助說明

--version : 顯示版本

範例 :将檔案 file1.txt 設為所有人皆可讀取 :

chmod ugo+r file1.txt

4、Chown指令詳解

指令名稱 : chown

使用權限 : root

使用方式 : chown [-cfhvR] [--help] [--version] user[:group] file...

說明 : Linux/Unix 是多人多工作業系統,所有的檔案皆有擁有者。利用 chown 可以将檔案的擁有者加以改變。一般來說,這個指令隻有是由系統管理者(root)所使用,一般使用者沒有權限可以改變别人的檔案擁有者,也沒有權限可以自己的檔案擁有者改設為别人。隻有系統管理者(root)才有這樣的權限。

user : 新的檔案擁有者的使用者

IDgroup : 新的檔案擁有者的使用者群體(group)

-c : 若該檔案擁有者确實已經更改,才顯示其更改動作

-f : 若該檔案擁有者無法被更改也不要顯示錯誤訊息

-h : 隻對于連結(link)進行變更,而非該 link 真正指向的檔案

-v : 顯示擁有者變更的詳細資料

-R : 對目前目錄下的所有檔案與子目錄進行相同的擁有者變更(即以遞回的方式逐個變更)

--help : 顯示輔助說明

--version : 顯示版本

範例 :将檔案 file1.txt 的擁有者設為 users 群體的使用者 jessie :

chown jessie:users file1.txt

考試題

批量建立10個使用者stu01-stu10,并且設定随機8位密碼,要求不能用shell循環(如:for,while等),隻能用指令及管道實作

方法一:

[root@oldboy /]# echo stu{01..10}|tr " " "\n"|sed -r 's#(.*)#useradd \1 ; pass=$((RANDOM+10000000)); echo "$pass"|passwd --stdin \1; echo -e "\1 \t `echo "$pass"`">>/tmp/oldboy.log#g'|bash

上述指令實際就是再拼N條下面的指令的組合,舉一條指令stu01使用者的過程拆解如下:

useradd stu01 ;

pass=$((RANDOM+10000000));

echo "$pass"|passwd --stdin stu01;

echo -e "stu01 `echo "$pass"`">>/tmp/oldboy.log

方法二:

echo stu{11..12}|xargs -n1 useradd ;echo stu{11..12}:`cat /dev/urandom|tr -dc 0-9|fold -w8|head -1`|xargs -n1|tee -a pass.txt|chpasswd

方法三:

echo stu{01..10} |tr ' ' '\n'|sed -rn 's@^(.*)$@useradd \1 ; echo $RANDOM|md5sum|cut -c 1-8 >/data/\1;cat /data/\1|passwd --stdin \1@gp'|bash