實驗案例:基本的系統安全控制

需求描述

僅允許使用者radmin使用su指令

允許使用者zhangsan通過sudo方式管理者工賬号

允許使用者lisi通過sudo方式執行特權指令

記錄su、sudo操作,并進行簡單的系統安全設定

實作思路

通過pam_wheel.so子產品限制su指令的使用

通過visudo配置sudo授權、啟用日志

禁用重新開機熱鍵、設定GRUB加密、終端登入限制等

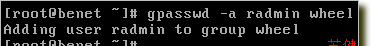

把ramdin使用者添加到wheel組

修改/etc/pam.d/su檔案,把上面這一行的注釋删除

不允許su的使用者會提示密碼錯誤,允許su的使用者輸入密碼就能切換使用者了

lisi沒用使用密碼就能檢視sudo –l了

zhangsan使用者需要驗證密碼才能檢視sudo –l

使用zhangsan使用者添加使用者.修改密碼,删除使用者都沒問題

但是不能修改root的密碼

日志檔案記錄了zhangsan使用者的操作

redhat 6.3和redhat 5略有不同. 6.3禁止ctrl+alt+delete熱鍵需要在/etc/init/control-alt-delete.conf檔案中,start on改為stop on

為了友善複制.把加密的内容輸入到一個檔案中

在title前加入password –md5 配置項

啟動Linux進入grub菜單時,無法按e擷取編輯權限,需要先按p輸入正确的密碼才可以編輯指定的引導參數

修改登入資訊

red hat 6.3 要修改TTY的話.要在/etc/sysconfig/init這個檔案裡面修改.

隻開啟了tty3和tty5