聚能聊有獎話題:

<a href="https://yq.aliyun.com/roundtable/60591?spm=5176.8091938.0.0.y3o8Wr">https://yq.aliyun.com/roundtable/60591?spm=5176.8091938.0.0.y3o8Wr</a>

路由器、家用攝像頭是一些家庭的标配,給很多人的生活帶來了便利和安全保障。不過,如果你家裡有下列品牌的路由器和攝像頭就要小心了,因為它們可能被病毒感染。

近日有安全機構釋出公告稱,發現一個新的針對物聯網裝置的僵屍網絡“IoT_reaper”。它利用路由器、攝像頭等裝置的漏洞,将僵屍程式傳播到網際網路,感染并控制大批線上主機,感染量達到近200萬台。

目前,很多廠商的公開漏洞都已經被該病毒所利用,其中包括Dlink(路由器)、Netgear(路由器)、Linksys(路由器)、Goahead(攝像頭)、JAWS(攝像頭)、AVTECH(攝像頭)、Vacron(NVR)等。

鑒于該僵屍網絡的建立者以及建立目的還未可知,安全專家提醒使用者:及時更新裝置版本安裝更新檔,修複系統漏洞;給自己的裝置及各個賬戶設定高強度密碼,避免被惡意軟體破解;關閉不必要的共享端口,防止被惡意程式入侵。

下面是IoT_reaper的具體情況:

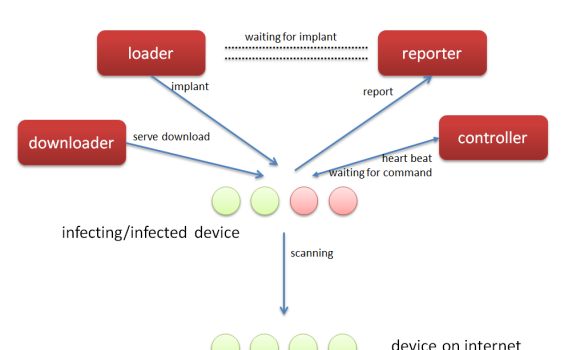

如上圖:

loader : 負責通過漏洞植入惡意代碼

downloader : 提供惡意代碼下載下傳

reporter : 接收bot掃描到的易感染裝置資訊

controller : 控制bot、發送控制指令

根據猜測,在reporter 和 loader 之間有一個隊列,reporter會将收集到的易感染裝置資訊推入隊列,等待loader處理

已經彙報到單台 reporter 的易感染裝置數:超過2m,到 2017-10-18 為止;

單台 controller 累積控制裝置數:超過28k,到 2017-10-24 為止;

S 簇單台 C2 感染情況統計(2017-10-13 ~ 2017-10-23)

時間分布:

國家分布:

被感染的前十國家:

中國又是重災區……